Windows es un sistema operativo en la que la mayoría de las acciones las podremos realizar usando su interfaz gráfica. No obstante, en algunas ocasiones tenemos que recurrir a la utilización de una serie de comandos en una ventana de símbolo de sistema o de Windows PowerShell. En este caso, vamos a hablar de uno que nos permitiría cambiar la configuración de nuestras interfaces de red, tanto para IPv4 como para IPv6. En este tutorial vamos a explicar cómo usar el comando netsh de Windows para ver y cambiar la configuración de una red IPv4.

Si tienes un equipo con Windows, tienes la alternativa de administrar tu red IPv4 a través de comandos. Para ello, hay que conocer de base qué es esta red, para luego pasar a ver cuál es el comando que hay que emplear y cómo se utiliza. Hay que tener en cuenta que hay una serie de comandos básicos para la red en este sistema operativo que pueden facilitar los procesos. En RedesZone, te explicamos cada uno de los puntos que debes tener en cuenta, así como el uso de un comando en particular más conocidos dentro del tema de redes.

¿Qué es la red IPv4?

Para empezar, si no tienes mucho conocimiento sobre qué es una dirección IP y sus protocolos, no te preocupes por eso, aquí podrás, brevemente, conocer cada uno de estos elementos y de esta manera, comprenderás fácilmente cómo cambiar la configuración de red IPv4 en Windows en tu equipo. ¿Qué tal si comenzamos con la dirección IP? Este elemento no es más que un conjunto de números que contribuye a la identificación de un dispositivo, esta dirección puede ser estática o dinámica y, por supuesto, hay formas de saber si tiene una dirección IP estática o dinámica en Windows.

Las direcciones IP, cabe señalar, siempre son asignadas por los servidores o routers que trabajan en la capa de red, una dirección IP estática es aquella que el host mantendrá independientemente de cuántas veces se conecte o desconecte. Por otra parte, la dirección IP dinámica es la que se le asigna a un host o dispositivo que se conecta por primera vez al servidor. También es posible cambiar la dirección IP de una computadora de estática a dinámica y viceversa.

El protocolo IPv4

Ahora bien, en cuanto a este protocolo, la información proporcionada por las direcciones IP permite rastrear o geolocalizar una dirección IP dinámica exacta. Sin embargo, nada de esto sería posible sin la existencia de elementos como IPv4.

Este protocolo es de vital importancia a la hora de identificar con gran precisión los dispositivos conectados a una red. Hay más de cuatro mil millones de direcciones únicas registradas bajo IPv4. IPv4 fue diseñado en 1983. Aproximadamente en 2011, este tipo de direcciones presentó sus primeros síntomas de escasez. Lo cual ha obligado al diseño y estructuración de IPv6. Sin embargo, IPv4 sigue siendo la columna vertebral para el intercambio de información entre dispositivos conectados a una red.

Lo primero que vamos a hacer ahora es conocer el comando netsh y cómo podemos utilizarlo. Luego explicaremos algunos de sus parámetros básicos de utilización junto con algunos ejemplos de utilización con su sintaxis correspondiente para que podáis ver y cambiar la configuración de una red IPv4.

Beneficios y contras:

- Amplia compatibilidad: IPv4 ha sido el protocolo de internet más utilizado durante décadas, asegurando una compatibilidad casi universal con dispositivos y redes, lo que conlleva a que todos los router y equipos actuales la soporten sin ningún problema.

- Simplicidad: Mientras que otras IPs como el protocolo IPv6 cuentan con 128 bits y una longitud muy superior, las IPv4 son de 32 bits, por lo que sería incluso fácil de recordar.

- Ahorro de direcciones: La utilización de NAT permite que varios dispositivos de una red local se conecten compartiendo una dirección pública, lo que solucionaría, en cierta medida, la escases de IPs con este protocolo.

- Límite de IPs: Por otro lado, y en relación a lo anterior, también tiene contras, como la limitación en el número de IPs, ya que solo existirían 4,3 mil millones, que pese a que parece mucho, cada día hay más dispositivos conectados, como luces inteligentes, enchufes, y todo tipo de domótica, por lo que, anteriormente teníamos 1 ordenador y un móvil, y ahora hay SmartTV, Alexa, 2 tiras LED, etc.

- Complejidad de NAT: Pese a ser la solución a estos problemas, su configuración es compleja, afectando al rendimiento de aplicaciones, entre otros puntos negativos.

- Seguridad: Aunque se puede aumentar su nivel de seguridad, de forma nativa no viene implementado, como si ocurre con las IPv6, por lo que podríamos decir que es menos seguro.

Esto nos da a entender que el protocolo IPv6 es más eficaz y seguro, sin embargo, la estandarización y el proceso de cambio son lentos, y llevará años para que se haga definitivo.

Cómo afecta la configuración de red

Con la configuración de la red, estamos ante un aspecto muy importante y crucial para garantizar que todo funcione de la forma adecuada. De forma general, una buena configuración puede mejorar mucho la eficiencia de la red, aumentar considerablemente la velocidad de transferencia, así como para minimizar los tiempos de inactividad todo lo posible. Algunos de los aspectos fundamentales dentro de la configuración son:

- Ancho de banda: Esto se refiere a la cantidad de datos que la red puede transferir en un momento concreto. Cuanto mayor sea el ancho de banda, más datos se podrán transferir de forma simultánea, y más rápido será el rendimiento de la red. Por lo cual, es muy importante asegurarnos de tener el suficiente para poder soportar el tráfico.

- Velocidad de conexión: Estamos ante la velocidad de transferencia de los datos entre diferentes dispositivos. Esta puede variar mucho, dependiendo del tipo de conexión que utilizamos, cableada o inalámbrica. Por lo cual debemos estar seguros de que esta es suficiente para que todos los dispositivos funcionen de la forma adecuada.

- Configuración del enrutamiento: Este apartado se refiere a cómo se dirigen los datos por la red. Una configuración no adecuada, puede provocar una congestión en el tráfico, pérdidas de paquetes o un rendimiento lento. Por lo cual, debemos estar seguros de que la configuración del enrutamiento es la adecuada para nuestra red.

- Configuración de seguridad: La seguridad es otro de los aspectos clave de nuestra red, sobre todo si esta tiene salida a Internet. Para ello, se utilizan medidas de seguridad, pero si estas son excesivas, es probable que lo notemos en la calidad de la conexión. Pero si esta no es la adecuada, se pueden estar permitiendo un acceso no autorizado a la red. Lo que puede provocar muchos problemas diferentes, entre los que encontramos un bajo rendimiento de la propia red.

La llegada del protocolo IPv6

IPv6, o Protocolo de Internet versión 6, es la evolución necesaria en el mundo de las comunicaciones en red. Con la creciente demanda de direcciones IP únicas debido al aumento de dispositivos conectados a Internet, IPv6 se crea como la solución que supera las limitaciones de su predecesor, IPv4.

En términos sencillos, IPv6 es un estándar que define cómo los dispositivos en una red se comunican entre sí y asigna identificadores únicos a cada dispositivo conectado. A diferencia de IPv4, que utiliza direcciones de 32 bits, IPv6 utiliza direcciones de 128 bits, dando un número prácticamente ilimitado de direcciones y elimina la preocupación por la escasez de direcciones IP.

Uno de los beneficios más destacados de la implementación de IPv6 es la gran cantidad de direcciones disponibles. Con aproximadamente trescientos cuarenta trillones de billones de direcciones únicas, IPv6 supera la limitación numérica de IPv4, que ya ha agotado gran parte de su espacio de direcciones. Esto es importante para dar cabida a la creciente cantidad de dispositivos conectados a Internet, desde teléfonos inteligentes y electrodomésticos hasta dispositivos de Internet de las cosas.

La mejora en la seguridad es otro aspecto clave de IPv6. Este protocolo fue diseñado con consideraciones de seguridad avanzadas, y su implementación puede proporcionar una mayor protección contra ataques cibernéticos. La autenticación y la integridad de los datos son características integradas en IPv6, fortaleciendo la seguridad en comparación con IPv4.

Además, IPv6 ofrece una mejora en la eficiencia del enrutamiento. La estructura simplificada de las cabeceras de los paquetes IPv6 facilita el procesamiento de la información en los routers, lo que resulta en un enrutamiento más eficiente y, por lo tanto, en un rendimiento de red mejorado.

La implementación gradual de IPv6 es algo a tener en cuenta para garantizar la continuidad y la expansión de Internet en el futuro. A medida que este protocolo avanza, se espera que se optimice la conectividad, se reduzcan los cuellos de botella y se mejore la experiencia del usuario.

Qué es el comando netsh y cómo usarlo

El comando netsh podríamos definirlo como una utilidad de línea de comandos que nos va a permitir mostrar o modificar la configuración de red de un equipo que esté en ejecución. Sus principales funciones están relacionadas con la visualización, modificación, administración y diagnóstico de una configuración de red. Esta herramienta está disponible en sistemas operativos de Microsoft Windows en diferentes versiones como 2000, XP, 7, 8, 10, Server 2012 y más.

En cuanto a su forma de ejecución podemos realizarlo de dos formas diferentes:

- Windows PowerShell.

- Símbolo del sistema.

A continuación, vamos a poner un ejemplo con cada uno, aunque a lo largo del tutorial los ejemplos los haremos utilizando una ventana símbolo de sistema.

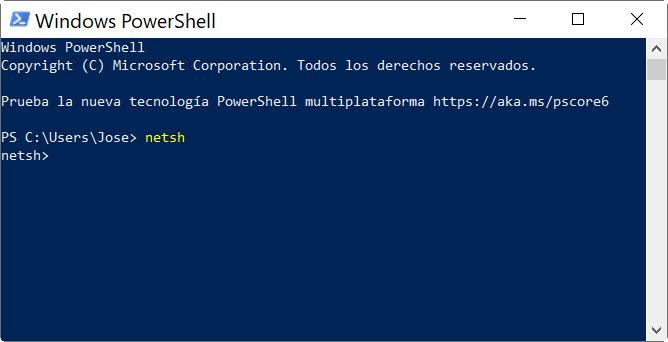

Vamos a empezar con PowerShell para lo que vamos a seguir estos pasos:

- Vamos a menú de inicio de Windows.

- Escribimos Windows PowerShell y pulsamos en enter.

Entonces escribimos el comando netsh así:

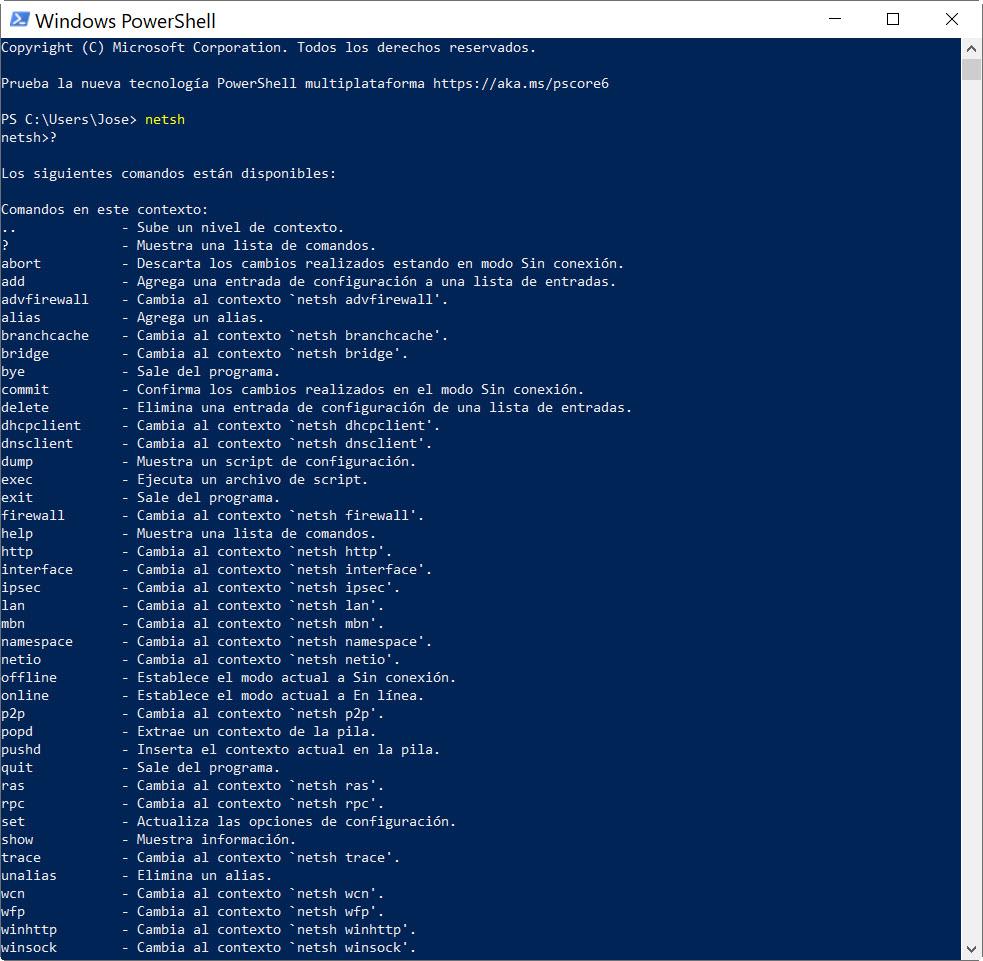

Su forma de trabajar es diferente a la que utilizamos en una ventana símbolo de sistema. Después del símbolo «>» pondríamos los parámetros, en este caso sería el de la «?» para ver las opciones del comando. Como podéis ver, ofrece estos resultados:

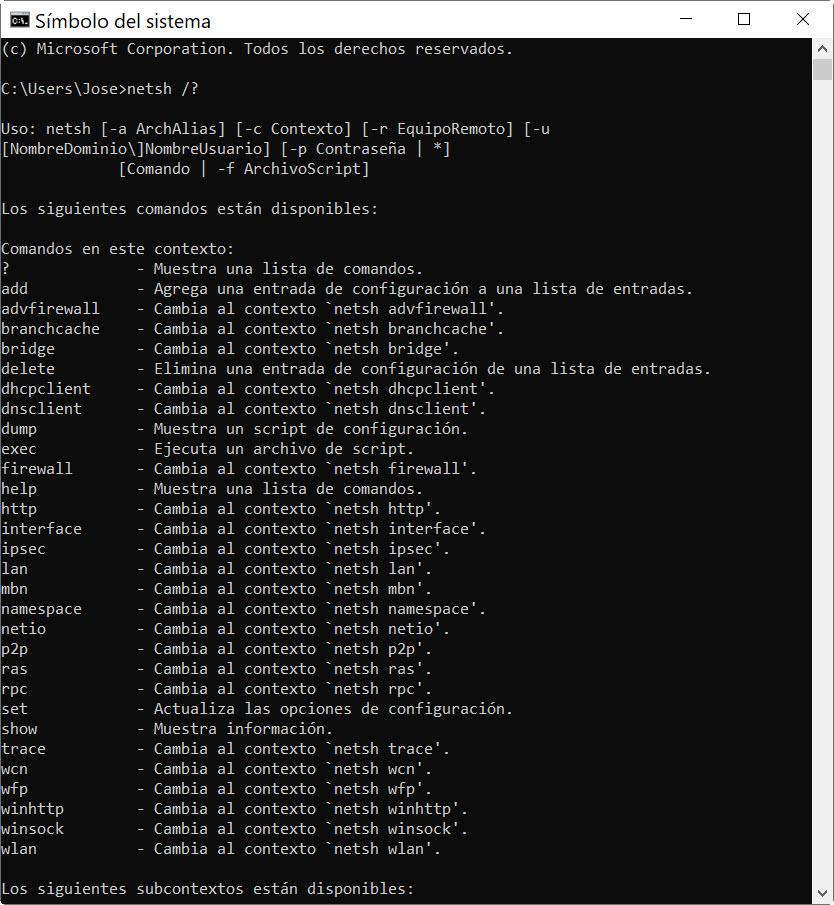

Por otro lado, luego tendríamos la opción de trabajar con el comando netsh en una ventana de símbolo de sistema para lo que seguiríamos estos pasos.

- Nos dirigimos a menú de inicio de Windows.

- Tecleamos CMD y pulsamos en enter.

Aquí la forma de trabajar es diferente, se escribe todo el comando de una única vez y se ejecuta pulsando enter. Las opciones se separan introduciendo los operadores / (barra) o – (guion simple). Por ejemplo, al igual que el caso anterior para ver las opciones del comando netsh sería la «?» y para introducirlo correctamente sería «/?«. Así, el comando que deberíamos introducir es:

netsh /?

Esta es la respuesta que obtendríamos:

Como se puede apreciar, la mayoría de opciones estarían incluidos en ambos, aunque hay que señalar que la forma de trabajar sería diferente. En este tutorial vamos a trabajar de esta última forma, es decir, con una ventana de símbolo de sistema.

Sintaxis y parámetros de netsh

Cada vez que se introduce un comando hay que seguir una pauta, que es simplemente seguir el orden que establece su sintaxis. Luego tenemos que ir poniendo los parámetros con su símbolo correspondiente que suele ser una barra «/ «o un guion «-«.

Está sería la sintaxis del comando:

netsh[ -a ArchivoDeAlias] [ -c Contexto ] [ -r EquipoRemoto] [ -u [ NombreDeDominio ] NombreDeUsuario ] [ -p Contraseña | *] [{ComandoNetsh | -f ArchivoDeScript}

El comando netsh podríamos usarlo con estos parámetros:

- -a devuelve al símbolo del sistema netsh tras la ejecución del ArchivoDeAlias.

- AliasFile que especifica el nombre del archivo de texto que contiene uno o más comandos netsh.

- -c especificas el contexto que quieres utilizar, por ejemplo, WLAN.

- -r estás indicando que quieres que el comando se ejecute en un ordenador remoto.

- -u estableces que quieres utilizar el comando netsh en una cuenta de usuario concreta.

- -p para especificar que deseamos proporcionar una contraseña a la cuenta de usuario.

- -f tras ejecutar un script sale de netsh.

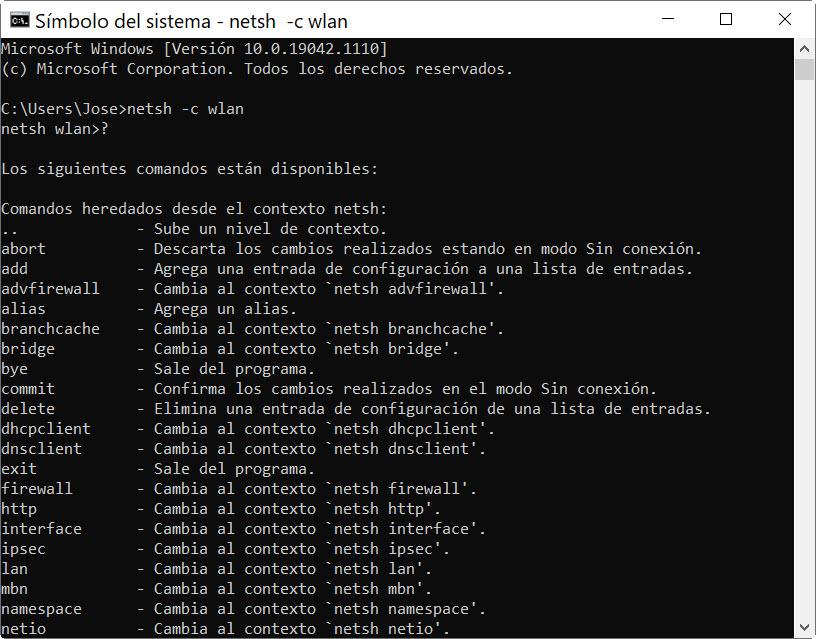

Una forma que nos puede ayudar a saber cómo podemos combinar los operadores que podemos utilizar es conociendo el contexto del principal. Por lo tanto, si quisiéramos conocer los comandos disponibles para wlan usaríamos:

netsh -c wlan

Y luego poniendo la ? podríamos ver los comandos que podemos utilizar:

Guardar y restaurar la configuración de red con el comando netsh

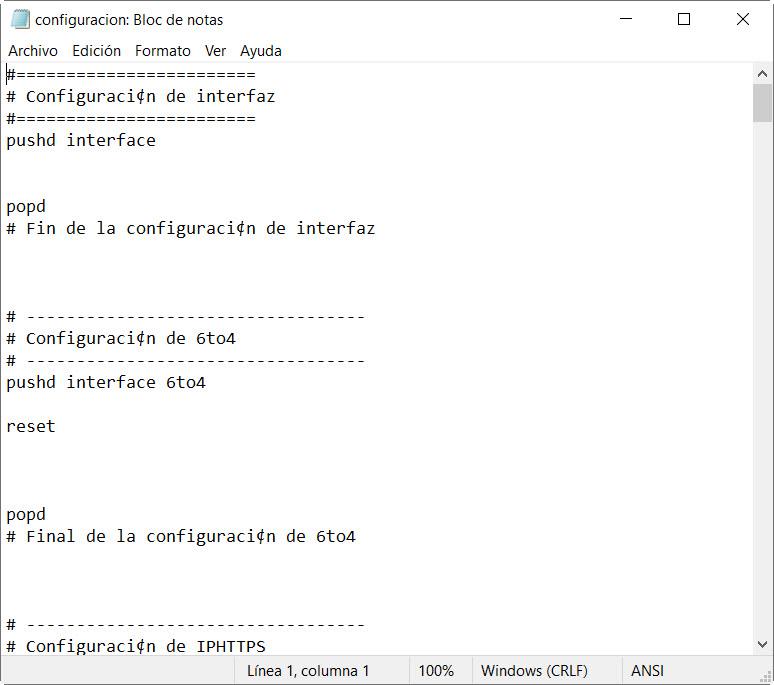

Gracias a netsh también podemos exportar la configuración de la red en un archivo de texto. Así, en caso de tener problemas de red podríamos restablecer a los valores que teníamos antes, gracias a esa copia de seguridad.

Lo primero que tenemos que hacer antes de exportar esa configuración de la red, es crear una carpeta de red donde almacenar nuestro archivo de respaldo. En este caso vamos a crear en nuestra unidad C: una carpeta llamada «redes». Entonces, para guardar nuestra configuración en un archivo llamado configuración.txt ejecutaremos el comando netsh así:

netsh dump >> c:redesconfiguracion.txt

Luego si hacemos doble clic sobre el archivo podremos ver su contenido:

En el caso de que necesitemos restaurar nuestra configuración de red utilizaríamos esto:

netsh -f c:redesconfiguracion.txt

Por tanto, queda claro que con Netsh también se da la opción de exportar la configuración actual de la red a un archivo de texto simple. Por lo que, en caso de haber algún tipo problema de red, se puede conseguir restablecer de una manera bastante eficaz y rápida una configuración funcional, sin errores.

Otros comandos netsh que podemos utilizar

Un comando importante es el que nos muestra los nombres de los interfaces que tenemos en nuestro equipo, de aquí apuntaremos el nombre de la interfaz que vamos a configurar:

netsh interface show interface

Por ejemplo, podríamos elegir una interfaz nuestra IPv4 y establecer una IP estática para nuestro ordenador así:

netsh interface ipv4 set address "Wi-Fi" static 192.168.1.40 255.255.255.0 192.168.1.1 1

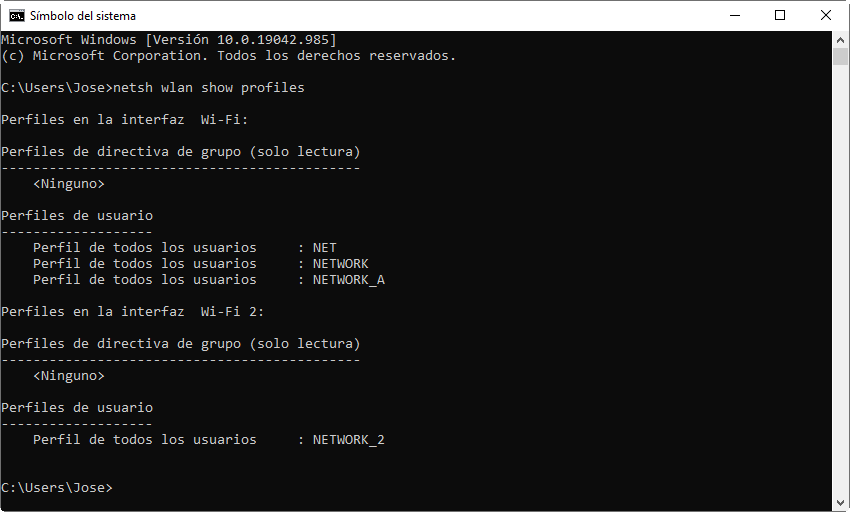

Ahora vamos el comando netsh en relación con las conexiones inalámbricas. Por ejemplo, si quiero averiguar los perfiles de redes Wi-Fi que tengo guardados en en mi ordenador

netsh wlan show profiles

Y entonces veríamos que tenemos estas redes Wi-Fi guardadas:

Si queremos evitar que una red Wi-Fi se conecte automáticamente tendríamos que usar:

netsh wlan set profileparameter name=Nombre de red connectionmode=manual

En nombre de red lo sustituiríamos por el nombre de nuestra red Wi-Fi. Por otro lado, si queremos que nuestra Wi-Fi se conecte automáticamente:

netsh wlan set profileparameter name=Nombre de red connectionmode=auto

También usando el comando netsh podremos ver la configuración de la interfaz Wi-Fi:

netsh interface ipv4 show address Wi-Fi

netsh interface ipv4 show dns Wi-Fi

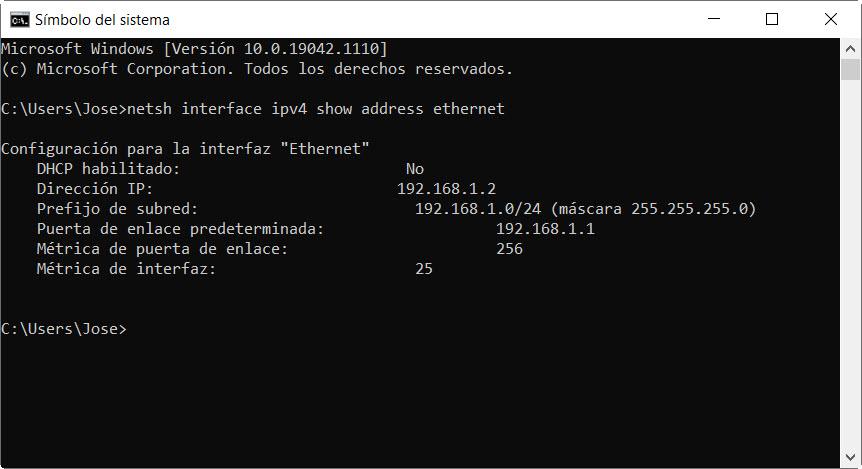

En vez de la interfaz Wi-Fi, también podríamos hacer lo mismo con los equipos conectados por cable de red

netsh interface ipv4 show address ethernet

netsh interface ipv4 show dns ethernet

Aquí tenéis un ejemplo:

Respecto al firewall también podríamos utilizar una serie de comandos. En el caso de querer abrir el puerto 80, ejecutaríamos lo siguiente:

netsh advfirewall firewall add rule name= «Open Port 80» dir=in action=allow protocol=TCP localport=80

Si queremos eliminar la regla de un puerto utilizaríamos esto:

netsh advfirewall firewall delete rule name= rule name protocol=udp localport=500

También podríamos restaurar los valores predeterminados del firewall así:

netsh advfirewall reset

Ahora toca el turno para trabajar con los servidores DNS. Así podríamos establecer el primer servidor DNS:

netsh interface ipv4 set dnsservers "Wi-Fi" static 8.8.8.8 validate=no

Al igual que también hay otro uso común, como es el caso del restablecimiento de la pila TCP/IP que se encarga del intercambio de paquetes de datos en la redes. Eso sí, después de usar este comando, hay que reiniciar el PC para que se aplica el restablecimiento, ya que estamos ante un comando de reparación. En definitiva, el siguiente comando se puede usar para el restablecimiento y reinstalar el TCp/IPv4:

netsh int ip reset

Además, se puede generar un archivo de registro en el que aparezcan los cambios que se han dado:

netsh int ip reset c:tcpipreset.txt

El servidor secundario lo pondríamos de esta forma:

netsh interface ipv4 add dnsserver "Wi-Fi" 8.8.4.4 index=2 validate=no

El parámetro index va a asignar un número de orden al servidor. En el primer servidor DNS después de la IP podríamos haber puesto index=1 pero no es necesario.

También podemos establecer que la configuración de red de la interfaz Wi-Fi fuese dinámica mediante el DHCP. Para lo cual tendríamos que ejecutar el comando nestsh dos veces así:

netsh interface ipv4 set address "Wi-Fi" dhcp

netsh interface ipv4 set dnsservers "Wi-Fi" dhcp

Como podéis observar, usando el comando netsh podemos ver y modificar numerosos aspectos de nuestra conexión de red. Eso sí, este comando solo funciona en el sistema operativo de Windows, por lo que si usas MacOS, Linux u otro SO, deberás buscar su alternativa, que las hay.