En los últimos meses los fabricantes de routers y puntos de acceso Wi-Fi están integrando en sus firmwares el nuevo protocolo de seguridad WPA3, un protocolo mucho más seguro que el anterior WPA2. A día de hoy estamos en un momento de transición de WPA2 a WPA3, y es posible que muchos clientes inalámbricos Wi-Fi no sean compatibles con el nuevo protocolo, pero existe la posibilidad de configurar en los equipos un modo WPA2/WPA3-Personal, de tal forma que, los equipos antiguos se conectarán como siempre con WPA2, y los clientes compatibles con WPA3. ¿Quieres conocer cómo configurar tu router Wi-Fi con WPA3 y conectarte con tus dispositivos?

Las redes inalámbricas pueden tener diferentes cifrados, los cuales son un protocolo de autenticación con el que se puede solicitar la clave de acceso para entrar en la conexión WiFi. Sin embargo, no todas ofrecen la misma seguridad. Y con el paso del tiempo, se han ido utilizando distintos cifrados con lo que mejorar la protección de las redes inalámbricas. En este caso, vamos a conocer cómo se configura WPA-3 y, no solamente esto, sino cuáles son los requisitos que pide para que puedas conectar un PC o tu móvil, además de las configuraciones que existen de este cifrado en particular.

Configuraciones WPA3 que existen actualmente

Antes de empezar con nuestro completo tutorial para configurar WPA3 en el router doméstico, y cómo conectarnos con nuestro ordenador, smartphone o tablet, debemos saber que existen varios tipos de WPA3 actualmente, y los firmwares de los routers incorporan todas estas opciones para seleccionarlas. Dependiendo del modo de seguridad elegido, tendremos que rellenar más o menos información en el router y también en el cliente inalámbrico, por tanto, es muy importante tenerlo presente.

- WPA3-Personal: este método es el típico que usaremos en el ámbito doméstico, nosotros pondremos una contraseña única y con esta clave se conectarán todos los dispositivos inalámbricos. Es lo que se conoce como PSK (Pre-Shared Key), o contraseña precompartida. En este modo de configuración el router usará únicamente WPA3-Personal, los dispositivos no compatibles con WPA3 no podrán conectarse al router o AP.

- WPA3-Enterprise: este método es cuando tenemos un servidor RADIUS para la autenticación de los diferentes usuarios con usuario/contraseña y con un certificado digital. Este método de conexión estará disponible sobre todo en empresas, ya que normalmente un usuario doméstico no va a instalar un servidor RADIUS en su casa.

- WPA3 Enterprise con modo de 192 bits: con respecto a la configuración Enterprise, lo cierto es que existe otra versión sobre esta, concretamente es el modo de 192 bits. En sí no se dan grandes diferencias entre estas dos alternativas, incluso, lo único que verdaderamente cambia mínimamente es el cifrado de autenticación. Y todo porque es de 192 bits en vez de los 128 bits de la otra versión WPA-3 Enterprise. Además, son tan iguales que ambas mantienen el cifrado de derivación de clave de 256 bits. Esta variante únicamente es una opción que ofrece un punto extra de seguridad. Y todo porque consigue que los dispositivos que estén conectados a una red WiFi con este cifrado estén todavía más seguros frente a los posibles piratas informáticos que quieran acceder a ellos. Y, como no podía ser de otra manera, esta configuración la utilizan grandes compañías e instituciones públicas.

- WPA2/WPA3-Personal: este método es una opción de transición, permite al router aceptar conexiones con seguridad WPA2-Personal (con clave precompartida) y con WPA3-Personal simultáneamente. Los clientes inalámbricos siempre seleccionan la opción más segura de manera predeterminada, pero esta opción permite que los clientes inalámbricos no compatibles puedan conectarse correctamente sin tener problemas.

Generalmente los routers domésticos solamente soportan la opción de WPA2/WPA3-Personal, con el objetivo de proporcionar compatibilidad hacia atrás en el estándar WiFi. De esta forma, podremos conectarnos con cualquier dispositivo inalámbrico. No obstante, este modo de configuración es el menos seguro, porque un atacante podría realizar un ataque «downgrade» para indicarle a un cliente inalámbrico que el router no soporta WPA3, y que se conecte únicamente haciendo uso de WPA2, por lo que seremos vulnerables a la mayoría de ataques que tenemos actualmente en el protocolo WPA2.

Además del WPA3, junto con este estándar también se ha lanzado el OWE (Opportunistic Wireless Encryption), esta tecnología está basada en WPA3 pero no hace uso de ningún tipo de autenticación, esto significa que la red estará «abierta», por lo que cualquier persona se podría conectar a nuestra red WiFi.

Sin embargo, a diferencia de la red abierta sin OWE, todos los datos están cifrados punto a punto, como si realmente hubiera un cifrado WPA3. Esto significa que tendremos una mayor seguridad porque un usuario malintencionado no podrá capturar el tráfico de red, ya que cada cliente inalámbrico tendrá su propia «clave» interna en la comunicación, así que no podrá interceptar nada en texto claro.

Por supuesto, cuando configuremos esta opción, sería muy importante que habilitemos el AP Isolation o aislamiento del AP, para que los clientes inalámbricos no se puedan comunicar con los otros clientes, y así evitar cualquier tipo de ataque Man in the Middle, de lo contrario, no estaremos seguros conectándonos a este tipo de redes inalámbricas públicas.

En resumen, el cifrado WPA-3 para las redes WiFi consigue no solo aumentar la seguridad cuando se utilizan contraseñas débiles, también ofrece una configuración de acceso más sencilla para los dispositivos, al mismo tiempo que mejora la privacidad al usar conexiones públicas. Por lo que ya son muchas diferencias con respecto al cifrado WPA-2 que se sigue utilizando. Sin embargo, no todos los clientes inalámbricos soportan todavía este estándar, solamente los clientes relativamente nuevos, y con la última versión de los diferentes sistemas operativos y de los drivers.

En cuanto a las redes inalámbricas abiertas, sin ningún tipo de autenticación, también se ha mejorado muchísimo la seguridad con el OWE, y es que ahora el tráfico de red estará cifrado aunque no tengamos una contraseña de autenticación. Eso sí, en todos los casos donde se vayan a conectar «invitados», es fundamental habilitar tanto el AP Isolation como también el Net Isolation, para aislar a los clientes y que no se conecten contra dispositivos que no están permitidos, en estos casos, segmentar la red inalámbrica y cableada en VLANs es algo importantísimo para evitar riesgos de seguridad.

El futuro de WPA3

Por el momento, parece ser que WPA3 no va a tener rival en cuanto a protección, y se espera que este siga siendo muy utilizado como estándar se seguridad para las redes Wi-Fi. Esto es un punto crítico, y algo esencial en un mundo donde cada vez estamos más conectados. El número de dispositivos que utilizan estas redes no para de crecer, y por ellos transcurre mucha información privada o delicada. Por el momento WPA3 no tiene rival, por lo cual se espera que este siga siendo la norma general. Entonces podemos decir que tiene un buen futuro por delante.

Y es que WPA3 está siendo muy relevante, sobre todo gracias a los dispositivos IoT, que cada vez son más. Muchos de estos son muy propensos a ser objetivo de ataque. Esto es porque manejan datos que, según qué momento, puede ser muy valioso. Como una cámara de seguridad, datos bancarios, entre otros muchos. Por otro lado, en ocasiones no cuentan con el mejor sistema en seguridad, y esto es algo que los atacantes conocen. WPA3, ha resultado ser muy efectiva frente para proteger estos dispositivos, y toda la información que se transmite por ellos.

En cambio, como en cualquier tecnología dedicada a la seguridad, siempre va a existir un riesgo por parte de nuevas amenazas o grandes ataques. Siendo muy probable, que muchos ciberdelincuentes, dediquen mucho tiempo a buscar como romper este sistema de seguridad. Por lo cual no se puede dejar WPA3 sin sus dosis de mejoras y actualizaciones. Pero esto no es solo responsabilidad de quién desarrolla este protocolo, si no de que cada usuario que lo utilice, mantenga sus equipos totalmente actualizados para prevenir cualquier posible problema que pueda surgir.

Por lo cual, se espera que, en el futuro, WPA3 siga siendo el estándar para la seguridad en la red. Ya que resulta muy seguro, y confiable.

En qué se diferencia de WPA2

De primeras, hay que tener claro que el protocolo WPA3 es más seguro y, sobre todo, corrige diferentes vulnerabilidades que tenía WPA2. Por lo que son varios aspectos en los que se diferencian. Ahora bien, para tener más detalle sobre en qué son diferentes, hay que conocer algunas de sus características. Por lo tanto, estos son los puntos que se deben tener en cuenta:

- Mayor protección frente a ataques de suplantación y ataques de desconexión: lo primero es que consigue proteger la red inalámbrica contra aquellos ciberataques en los que los ciberdelincuentes pretenden hacerse pasar por el router o incluso por otro dispositivo con la finalidad de lograr engañar a los diferentes usuarios. Por otro lado, también puede proteger de posibles ataques en los que se corta la comunicación entre el router y el dispositivo.

- Más seguridad en redes públicas: por más que no sea recomendable conectarse a una red inalámbrica pública, lo cierto es que mejora la seguridad en este tipo de redes también.

- Mejoras en autenticación: si se tiene una contraseña débil, lo cierto es que este protocolo cuenta con mejoras en la autenticación y frente a posibles ataques en comparación al anterior protocolo WPA2. Por lo que consigue reducir este riesgo de ataque que pueden sufrir los usuarios.

- Cifrado individualizado: en función del dispositivo, es posible que al usar este protocolo se cuenta con una seguridad invidualizada para cada equipo. Esto también se conoce como OWQ. Y, en cualquier caso, ayuda a proteger la comunicación entre el punto de acesso y el dispositivo que esté conectada a la red en cuestión. Incluso cuando la contraseña que se use en la red WiFi sea débil.

Por lo tanto, son varias las características que se deben tener en cuenta a la hora de comparar este protocolo en concreto frente al cifrado WPA2.

Configurar WPA3-Personal en el router Wi-Fi

En estos momentos las principales marcas de routers inalámbricos domésticos como ASUS y AVM FRITZ!Box, han incorporado la posibilidad de configurar el nuevo protocolo para proporcionar a sus clientes la mejor seguridad inalámbrica posible. Otros fabricantes como Aruba o D-Link han incorporado también este protocolo WPA3 en sus puntos de acceso profesionales gestionados desde la nube.

Lo primero que tenemos que hacer es comprobar si mi router inalámbrico Wi-Fi soporta este nuevo protocolo, la mayoría de routers ASUS incorporan esta función desde hace algunos meses, en el caso de los AVM FRITZ!Box, actualmente están en un proceso de actualización de todos sus modelos, pero equipos como el FRITZ!Box 7590 y 7530 ya son compatibles con este protocolo.

Para comprobar si el router soporta este tipo de seguridad, debemos entrar en el menú web de configuración del mismo, a través de su puerta de enlace predeterminada, normalmente será 192.168.0.1 o 192.168.1.1, aunque en el caso de los ASUS, podemos poner router.asus.com y nos va a llevar directamente a la web de administración del router. En el caso de los AVM FRITZ!Box, basta con poner «fritz.box» en la barra de navegación y entraremos.

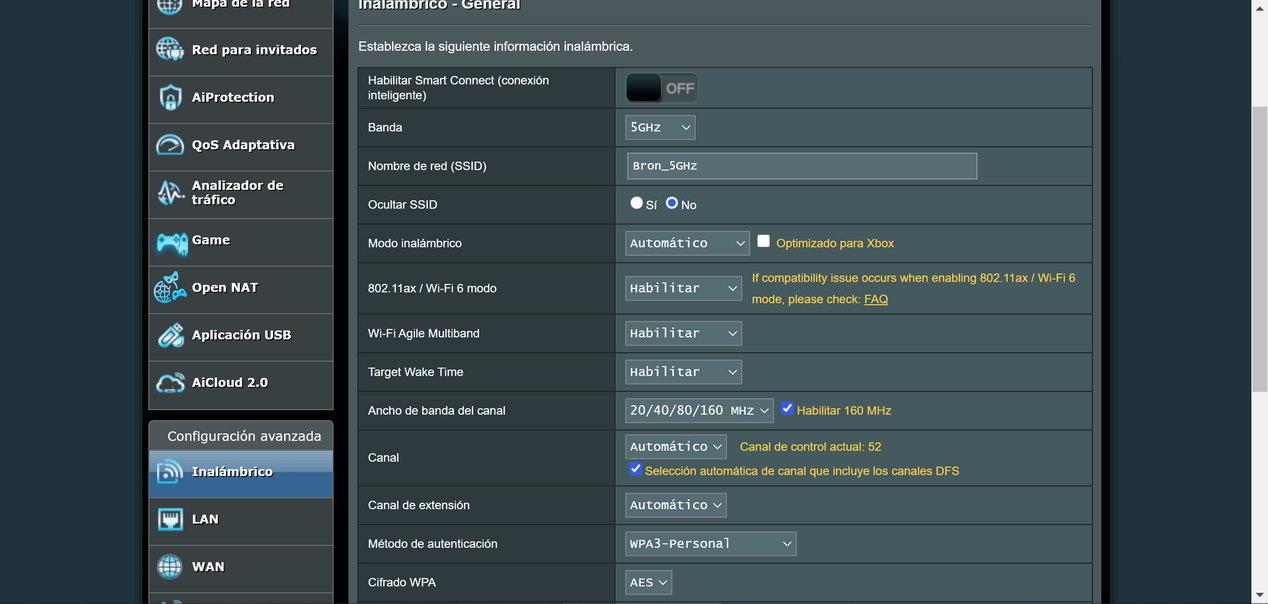

Una vez dentro, nos tenemos que ir a la sección de «Wireless / Seguridad«, en el caso de los ASUS, podremos cambiar la configuración directamente desde el menú principal, en la sección «Estado del sistema» y pinchando en cada una de las dos bandas de frecuencias, podremos cambiar fácilmente la seguridad.

Si queremos ver más detalladamente las opciones disponibles de manera global, debemos irnos a la sección de «Inalámbrico», y aquí también veremos todo lo relacionado con la seguridad de la red inalámbrica Wi-Fi. Un aspecto muy importante es que este router soporta WPA2/WPA3-Personal, para dar soporte a los equipos que no son compatibles. Este modo de configuración WPA2/WPA3 no deberíamos utilizarlo a no ser que sea imprescindible, no obstante, al usar la parte de «WPA2» seremos vulnerables a los típicos ataques que existen actualmente, por tanto, si elegimos esta opción es más para comprobar la compatibilidad con WPA3 de nuestros dispositivos que para proporcionar seguridad a la red inalámbrica.

En el caso de los ASUS, si tenemos una red Wi-Fi AiMesh, tendremos que seleccionar sí o sí el modo WPA2-Personal o el modo WPA2/WPA3-Personal, ya que este sistema Wi-Fi Mesh no soporta actualmente WPA3-Personal únicamente. El propio firmware nos avisará de esto, si queremos AiMesh es necesario activar la compatibilidad hacia atrás, seleccionando WPA2/WPA3-Personal. Entre los nodos AiMesh se conectarán utilizando el protocolo WPA2, y los clientes inalámbricos WiFi que vayamos a conectar podremos utilizar WPA3, no obstante, seremos vulnerables a los principales ataques a las redes WPA2.

Un aspecto muy importante del WPA3-Personal, es que ASUS nos permite configurar las tramas de administración protegidas como «requerido» o «opcional», lo más recomendable de cara a la seguridad es utilizar WPA3-Personal y utilizando las tramas de administración protegidas como «requerido» y no como «opcional», es una configuración muy importante que nos proporcionará una mayor seguridad inalámbrica.

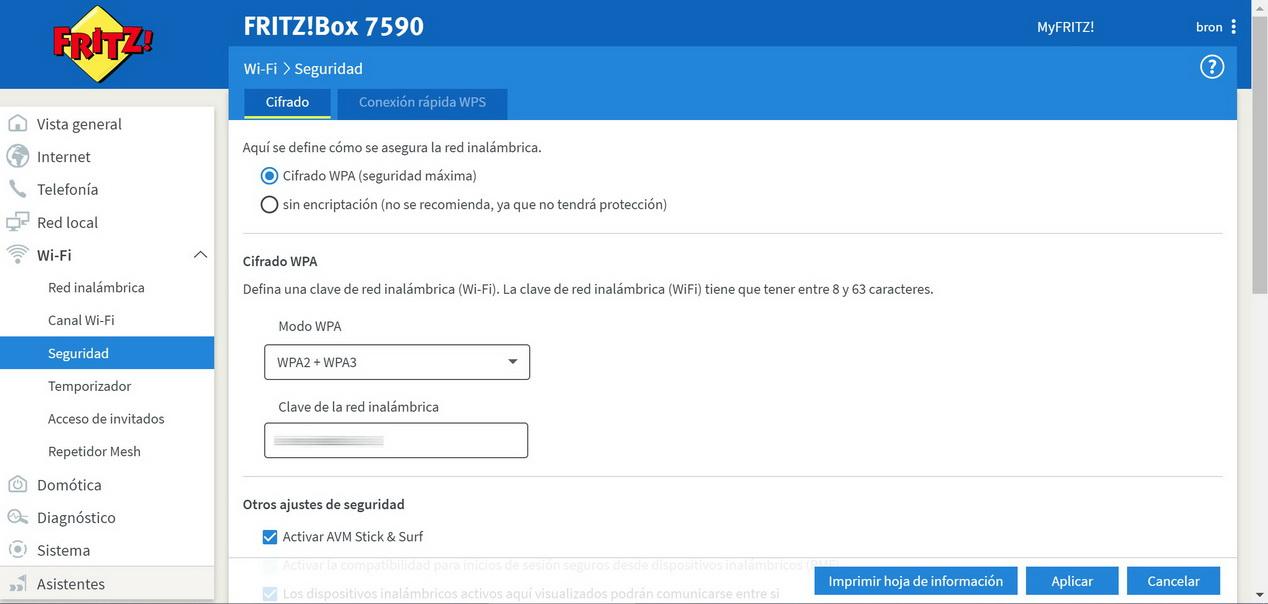

En el caso de los routers AVM, solamente soportan WPA2/WPA3-Personal, no soportan únicamente WPA3-Personal, por lo que tendremos compatibilidad hacia atrás. Esto es algo fundamental porque estamos en un momento de transición entre un protocolo y otro, y siempre vamos a tener que dar soporte a los equipos más antiguos que no son compatibles. La parte negativa es la seguridad, no dispondremos de la seguridad de WPA3 porque podrían hacernos un ataque de «downgrade», indicando al cliente que realmente no soporta WPA3 y que se conecte con WPA2, a partir de aquí podrán realizarnos cualquier tipo de ataque.

Para configurar el protocolo WPA3, debemos irnos a la sección de «Wi-Fi / Seguridad / Cifrado«, tal y como podéis ver aquí:

Si tienes otra marca de routers, la seguridad WPA3 debe estar disponible en la sección de seguridad, si no tenemos un desplegable donde seleccionar esta opción, significa que simplemente no es compatible (todavía) con este protocolo, y toca esperar a que lancen un nuevo firmware donde sí lo soporte.

En sistemas Wi-Fi Mesh de D-Link, como el COVR-1102 y el COVR-1103 que ha salido recientemente, el menú de WPA2/WPA3-Personal es así:

En el caso del D-Link, no soporta WPA3 únicamente como el ASUS, es exactamente igual como el FRITZ!Box, permite ambos protocolos. Esto es ideal para proporcionar compatibilidad hacia atrás, no obstante, esperamos que próximamente sí incorporen la posibilidad de configurar WPA3-Personal únicamente y no utilizar WPA2 que es menos seguro que el nuevo protocolo de seguridad.

Conectarnos al router Wi-Fi con WPA3 y el ordenador

Aunque conectarnos con nuestro ordenador a una red WiFi es algo trivial, la verdad es que si usamos WPA3 podría no ser tan sencillo, sobre todo si nos hemos conectado a la misma red WiFi pero con WPA2, e incluso también debemos comprobar si cumplimos con los requisitos para conectarnos.

Requisitos de nuestro PC para conectar

Para poder conectarnos adecuadamente a nuestro router con WPA3-Personal, es muy importante cumplir con tres requisitos fundamentales, de lo contrario, la conexión nos dará error e incluso podríamos no ver la red inalámbrica WiFi en el listado de redes inalámbricas. Aquí tenéis todos los requisitos que es necesario cumplir para conectarte a una red WPA3.

Sistema operativo compatible

Debemos tener un sistema operativo compatible con WPA3, las últimas versiones de Windows 10, Mac y Linux son compatibles. Si tienes versiones antiguas, es posible que no sea compatible, deberás leer la documentación oficial de compatibilidad con WPA3 para saberlo. Lo más recomendable es que siempre tengas tu sistema operativo actualizado a la última versión, no obstante, esto no te garantiza que tengas compatibilidad con WPA3.

En principio, cualquier ordenador con las últimas versiones de Windows 10, Windows 11, MacOS y Linux son compatibles, por lo que no deberías tener problemas.

Tarjeta WiFi con soporte WPA3

La tarjeta Wi-Fi debe ser compatible con el protocolo WPA3, hay tarjetas antiguas que no son compatibles. Debemos investigar las especificaciones técnicas de la tarjeta, y si no hay información, siempre podemos nosotros mismos intentarlo. En principio, cualquier tarjeta de red WiFi de Intel que tengan instalados los últimos drivers, o que esté instalada en un sistema operativo reciente, debería soporta esta característica, pero debes verificarlo.

Debes tener en cuenta que, si una tarjeta WiFi soporta WPA3, también soportará OWE, es decir, las redes inalámbricas sin autenticación pero con cifrado de datos.

Últimos drivers instalados

Debemos tener instalados los últimos drivers disponibles instalados en nuestro ordenador, esto nos va a asegurar que, si la tarjeta lo soporta, podremos conectarnos a redes WPA3 sin problemas. El fabricante Intel es uno de los que mejor cuidan este aspecto, lanzando actualizaciones de los drivers de forma mensual para mejorar las prestaciones, compatibilidad, estabilidad y nuevas funciones.

Una vez que cumplamos estos tres requisitos en los PC, podremos intentar conectarnos a la red inalámbrica Wi-Fi con protocolo de seguridad WPA3.

Procedimiento de conexión

Para poder utilizar WPA3 en nuestro cliente inalámbrico, ya sea con PC con Windows o con dispositivos móviles, deberemos hacer dos acciones:

- Olvidar la red Wi-Fi a la que nos hemos conectado anteriormente, es necesario este paso porque internamente se ha guardado con seguridad WPA2, y seguirá utilizando este protocolo. Si seleccionamos WPA2/WPA3 no nos dará error porque se conectará con WPA2, pero si seleccionamos WPA3 únicamente, nos dará error.

- Volvernos a conectar a la red Wi-Fi nuevamente introduciendo la contraseña que hemos configurado previamente, y deberíamos poder conectarnos sin ningún problema.

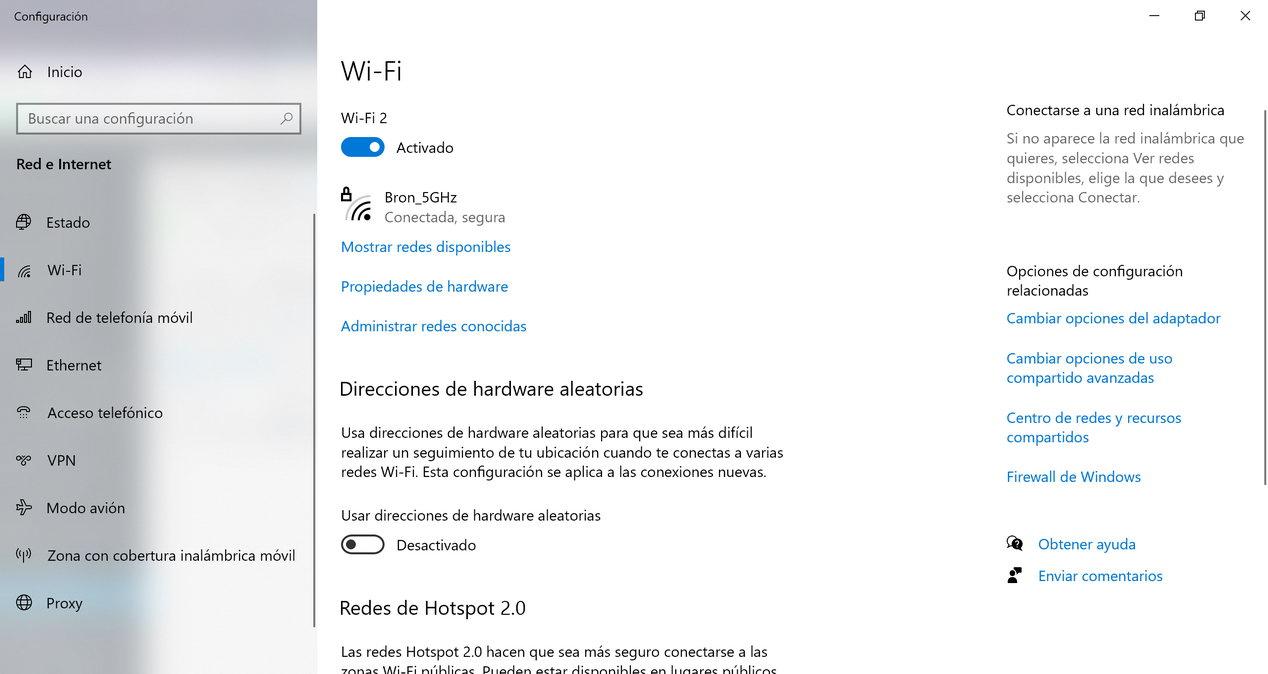

En sistemas operativos Windows, en la sección de Wi-Fi podemos ver que estamos perfectamente conectados a una red Wi-Fi con el protocolo WPA2-Personal de siempre:

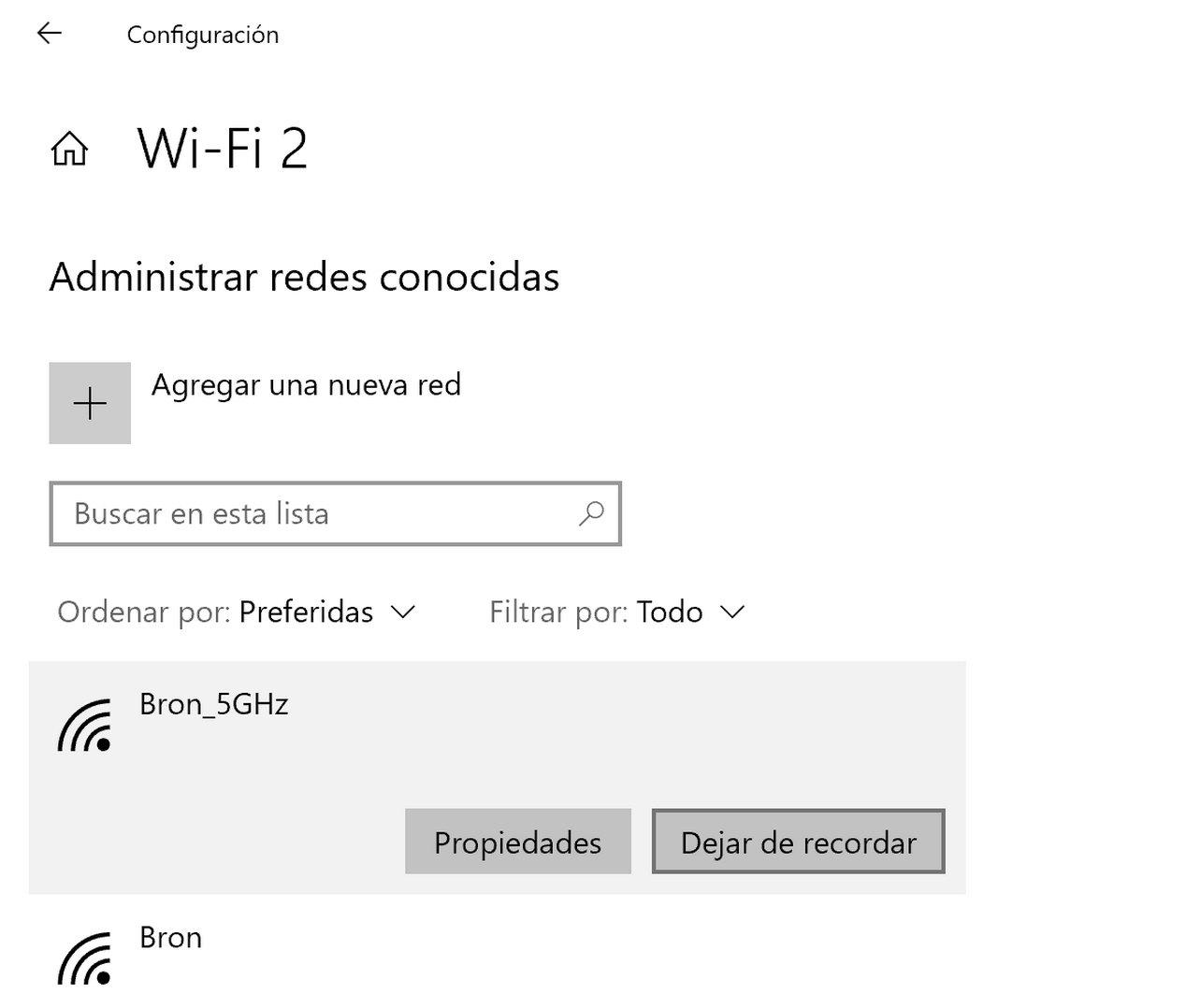

Tenemos que irnos a la sección de «Administrar redes conocidas» para eliminar la red Wi-Fi recordada, procedemos a pinchar sobre la red Wi-Fi nuestra y pinchamos en «Dejar de recordar». Ahora nos tendremos que conectar otra vez a la red inalámbrica Wi-Fi. El proceso para sistemas operativos Windows 11 es muy similar, ya que la interfaz gráfica de usuario es casi la misma, el objetivo es borrar la red inalámbrica anterior para luego conectarnos nuevamente usando WPA3.

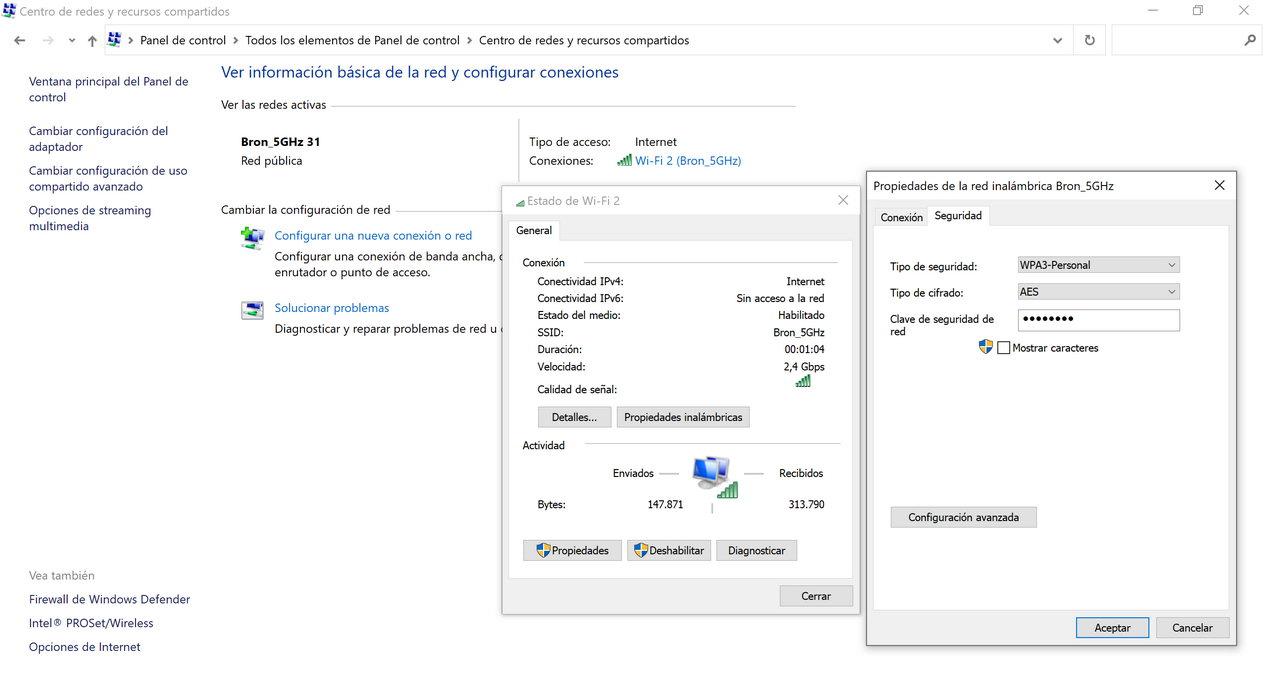

Una vez que nos hayamos conectado, si todo ha salido correctamente, tendremos conectividad sin problemas y en el estado de la red inalámbrica Wi-Fi podremos ver que efectivamente estamos utilizando WPA3-Personal sin problemas. En la siguiente imagen se puede ver la velocidad de sincronización de la tarjeta Intel AX200 con un router usando Wi-Fi 6, 160MHz de ancho de canal y la seguridad WPA3-Personal que os hemos explicado.

Tal y como habéis visto, hemos podido conectarnos sin problemas, ahora ya tendremos conexión a Internet y también en la red local doméstica.

Conectarnos al router Wi-Fi con WPA3 y el smartphone o tablet

En el caso de los móviles o tablets todo es más sencillo, nuestro smartphone o tablet debe contar con la última versión del sistema operativo Android o iOS, y probaremos a conectarnos a la red inalámbrica Wi-Fi con WPA3.

- Si hemos seleccionado WPA3-Personal únicamente y no podemos conectarnos, significa que no es compatible, ya sea por el chipset interno del dispositivo, o por la versión del sistema operativo. En este caso, os recomendaríamos probar con otro smartphone más actual, ya sea a nivel de hardware con los últimos Snapdragon o con la última versión de Android y iOS. Debemos tener en cuenta que al activar WPA3-Personal únicamente, tendremos las tramas de administración protegidas obligatoriamente, y por este motivo, es posible que no se puedan conectar todos los móviles, sobre todo los más antiguos.

- Si hemos seleccionado WPA2/WPA3-Personal, y sí puedes conectarte, deberás verificar si estás conectado en modo WPA2 o en modo WPA3. Esto lo puedes ver desde el estado de la red Wi-Fi del smartphone o tablet, y también desde el registro inalámbrico en el router, ya que nos indicará si el cliente se ha conectado vía WPA2 o vía WPA3. Si en este modo de configuración sí puedes conectarte, lo más probable es que estés haciendo uso de WPA2 sin las tramas de administración protegidas, por lo que no dispondrás de la seguridad adicional que nos proporciona WPA3, tendrás la misma seguridad de siempre con WPA2-Personal, ya que este modo de transión permite conectar equipos antiguos y nuevos, al tener las tramas de administración protegidas en modo «capaz».

Tal y como habéis visto en este tutorial, hoy en día tener en nuestro hogar seguridad WPA3 es muy sencillo para proteger mejor nuestras comunicaciones inalámbricas, pero debemos tener en cuenta una serie de aspectos muy importantes para poder conectarnos sin problemas.