Evita el proxy y sal directamente a Internet con estos métodos y opciones

Para conectarnos a Internet y navegar podemos hacerlo de forma directa o también a través de proxy. Esta última opción consiste en un software o dispositivo que actúa como intermediario. Básicamente nuestra conexión pasa primero por un punto hasta llegar al servidor de destino. Es algo común en muchos puestos de trabajo, para ocultar la ubicación real o incluso evitar el bloqueo de algunas páginas. Pero esto es algo que puedes evitar y salir directamente a Internet.

Antes de intentarlo, hay que tener claro qué es un servidor proxy, además los diferentes tipos que existen. De esta manera, puedes llegar a comprender cómo funcionan y en qué consisten. Pero, sobre todo, en este artículo vamos a explicar cómo saltarte el proxy y salir directamente a Internet. De hecho, hay varias alternativas con las que vas a poder conseguirlo.

Cómo funciona un proxy

Un servidor proxy funciona como un intermediario. A veces se confunde con una VPN y, aunque similares, tienen un funcionamiento distinto. En Windows podemos configurar un proxy para navegar a través de él, así como en otros sistemas operativos. Incluso la red entera de nuestra vivienda o lugar de trabajo puede funcionar a través de un proxy.

Este tipo de servicios puede actuar para bloquear el acceso a una determinada página web o conexiones. Pueden usarlo en centros universitarios, lugares de trabajo, etc. Configuran una serie de reglas y toda la conexión pasa a través de ellos y no salen directamente a Internet.

¿Cuáles son los problemas? Más allá de impedirnos acceder a determinadas páginas web, lo cierto es que podemos tener una conexión muy limitada. Podemos tener problemas importantes de velocidad e incluso llegar a sufrir bloqueos cuando intentamos abrir un programa o entrar en una web.

Peligros de los proxy

En muchos casos, sobre todo cuando estamos accediendo a internet con equipos de alguna institución, es normal que se usen servidores proxy. Esto es sobre todo por la seguridad y evitar que los usuarios, que en muchos casos pueden ser estudiantes, accedan a páginas que no se debe. Pero lo cierto es que los servidores proxy pueden traer consigo algunos problemas. Pero debemos recalcar que en muchas ocasiones ocurren cuando se trata de servicios gratuitos.

- Malware: Estos proxy pueden promover descargas de archivos peligrosos o potencialmente peligrosos. Estos pueden contener software malicioso, lo cual puede afectar a muchos equipos en la red. Esto suele ocurrir, sobre todo, cuando accedemos a alguna página peligrosa sin conocimiento de la misma. Desde documentos de texto, a fotos, música, etc. Todo puede contener malware.

- Robo de datos: Es uno de los riesgos principales cuando utilizamos servicios gratuitos. Puede darse el caso de que nuestros datos terminan donde no deben. Esto ocurre porque con el proxy se genera una cookie, la cual contiene nuestros datos de inicio de sesión. Se utiliza para que la utilización de este servicio sea más rápido y cómodo, pero puede acarrear este peligro.

- Manipular páginas: Como hemos mencionado previamente, el acceso a páginas falsas es uno de los peligros que nos encontramos. Estas normalmente están suplantando la identidad de webs conocidas, buscando que el usuario introduzca sus datos en ella.

- Compartir IP: Con los proxy gratuitos, es posible que compartamos la dirección IP con más usuarios. Por lo cual, si estos realizan actividades ilegales, puede que nosotros nos veamos afectados.

- Sin cifrado: A diferencia de las VPN, los proxy no realizan un cifrado de la conexión, por lo cual el peligro de que alguien intercepte nuestros paquetes de datos siempre existirá. Los peligros aquí pueden ser numerosos.

Tipos de proxy

Con vistas a estar un poco más protegidos en nuestro uso de Internet, debemos saber que nos podremos encontrar diferentes tipos de proxy. Todos tienen propósitos diferentes. Los más comunes que podemos ver por la red son:

- Proxy HTTP: Es el proxy más común que nos podemos encontrar. Este se utiliza para poder acceder a los sitios web, utilizando un servidor intermediario. Este, actúa entre el usuario y el destino web, permitiendo acceder al mismo de forma anónima.

- Proxy SOCKS: Es muy similar al HTTP, pero cuentan con niveles de seguridad más altos. Se utiliza principalmente para aplicaciones que necesitan de una conexión directa, entre el usuario y el servidor de destino. Este puede trabajar dentro de cualquier tipo de red, como pueden ser HTTP, correo, o FTP.

- Proxy transparente: Estos proxys no van a ocultar la dirección IP de cada usuario. Lo cual quiere decir, que el sitio que vamos a visitar puede ver las direcciones de los usuarios. El uso que se le suele dar a este proxy, es para controlar los accesos a redes corporativas o, por otro lado, educativas.

- Proxy anónimo: En este caso, sí que estamos ante un proxy que oculta la dirección IP de los usuarios. Se utiliza mucho para navegar por internet de forma anónima. En cambio, el servidor que actúa como intermediario, sí puede ver la dirección IP del usuario, y el sitio que está visitando.

- Proxy de reenvío: Se utilizan para poder realizar reenvíos de solicitudes de un servidor a otro. Estos son muy empleados para acceder a lugares que están bloqueados geográficamente, reenviando la solicitud de conexión desde un servidor ubicado en otro país donde no está bloqueado.

- Proxy inverso: Es empleado para controlar el acceso a los servidores web, que se encuentran detrás de un proxy. A estos se les envía una solicitud, que luego reenvía a los servidores web. En este caso, estamos ante un servicio que puede aumentar la seguridad, la velocidad y la fiabilidad del sitio web.

En qué se diferencia de la VPN

Hay más de una diferencia entre un servidor Proxy y una VPN. Para que te hagas una idea, una conexión mediante una red privada virtual lo cierto es que te permite que se cifre por completo todo el tráfico que pase por esta, es decir, puedes navegar de manera anónima por Internet sin ningún tipo de inconveniente. En este caso, esto se debe a que es capaz de crear un túnel entre tu dispositivo y el servidor web al que llegas a entrar desde el equipo. Así que, en definitiva, las VPN consiguen cifrar la información.

Por otro lado, hay que tener claro que aunque los servidores Proxy pueden ser más lentos si son gratis, lo malo de las VPN es que las buenas son de pago y lo cierto es que el coste es muy superior. Es por esto mismo por lo que muchos usuarios recorren a opciones gratuitas, pero el problema de estas es que no ofrecen un buen servicio.

Además de lo anterior, los Proxys lo cierto es que pueden operar a nivel de aplicación y conseguir redirigir el tráfico de un navegador o app en particular. En cambio, una VPN puede funcionar a nivel del sistema operativo. Con esto consigue que todo el tráfico de tu equipo se dé a través del servidor VPN. Por lo que es una importante diferencia a nivel de cifrado y privacidad.

¿Por qué a veces es mejor deshabilitarlo?

Una vez que ya entiendes de una manera más detallada cómo funcionan los servidores proxy (actúa de intermediario para permitir que te conectes a Internet de manera indirecta), lo cierto es que hay ocasiones en las que es mejor desactivarlo.

Está claro que ofrece una serie de funciones que son clave para muchos momentos: control de acceso, registro del tráfico, restricción de diferentes tipos de tráfico, anonimato y hasta mejora del rendimiento. Sin embargo, también puedes tener motivos para deshabilitarlo y saltarte el bloque de un proxy para navegar de manera directa por la red. De ahí que puedas tener la necesidad de desactivar el proxy en cualquier momento.

Uno de los primeros motivos que te pueden llevar a tomar esta decisión es la de solucionar algún problema de navegación por Internet. Por otro lado, también se puede dar el caso de que algunas formas de malware redirijan a los usuarios a algunas páginas web sin su consentimiento. Por lo tanto, deshabilitar la configuración del proxy puede tener estos motivos, especialmente cuando se busca resolver algún problema.

Pasos sencillos para saltarte el bloqueo

Entonces, ¿podemos saltarnos el bloqueo de un proxy y navegar directamente por Internet? Tenemos diferentes opciones para ello, como vamos a explicar. El objetivo es justo lo que mencionamos: que la conexión no pase por un intermediario y de esta forma vaya más rápido. Y es que, uno de los inconvenientes de los proxys, por ejemplo, es que pueden dificultar la navegación.

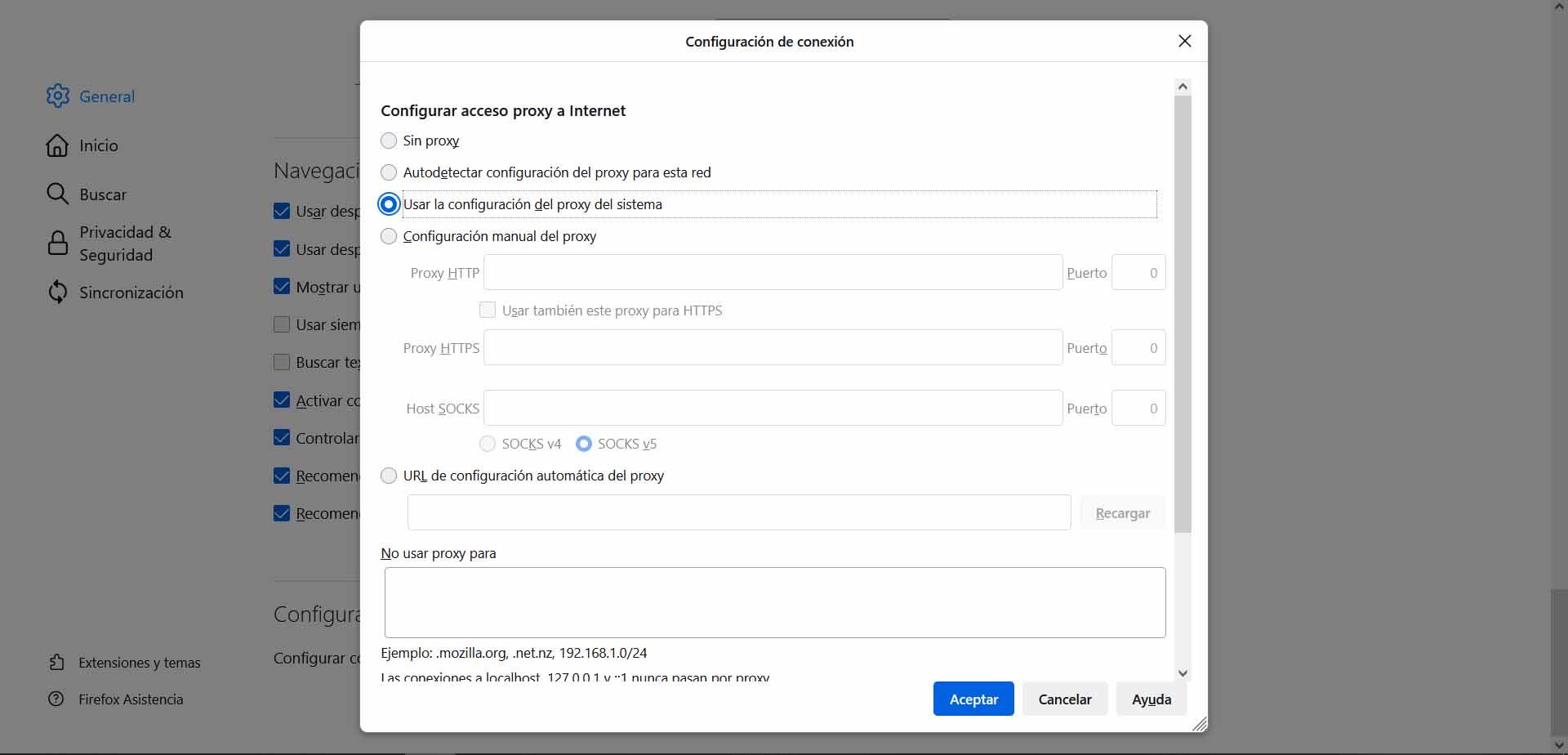

Configurar la conexión automática en el navegador

Una primera opción sencilla es cambiar la configuración del navegador para que se conecte directamente a la red a través de la puerta de enlace y no mediante proxy. Esto lo podemos hacer en Mozilla Firefox, Google Chrome, Edge o cualquiera de los navegadores que tengamos instalados.

No obstante, esto no siempre va a funcionar y se trata únicamente de un truco básico que en ocasiones sí que podría ayudarnos. Si hay un software de control bien configurado esto no podría ser suficiente. También dependerá de la configuración de red. Pero sí, es un primer paso que podemos dar.

En cualquier caso, dentro de la configuración de cada navegador hay que seguir una serie de pasos en particular para llegar a deshabilitar la configuración del servidor Proxy. Sin embargo, pueden aparecer problemas, como el hecho de que el botón de configuración del proxy en un navegador, como Firefox, aparezca atenuado. Por suerte, se puede remediar, aunque el proceso es algo más complejo.

Usar Google

Una de las opciones más sencillas y útiles que tenemos disponible es la de utilizar Google como un proxy web. Podemos hacer uso de su traductor o de GoogleWeblight, que es un servicio para cargar páginas de forma más rápida, aunque simplificando el contenido para que sea más liviano.

Esto nos permite entrar en una página web a través de estos servicios y no directamente a ellos. Por tanto, podemos saltarnos el proxy y bloqueo que pueda haber en nuestra red. No veríamos la página web en su aspecto original, pero sí muy similar, dependiendo de su estructura y opciones.

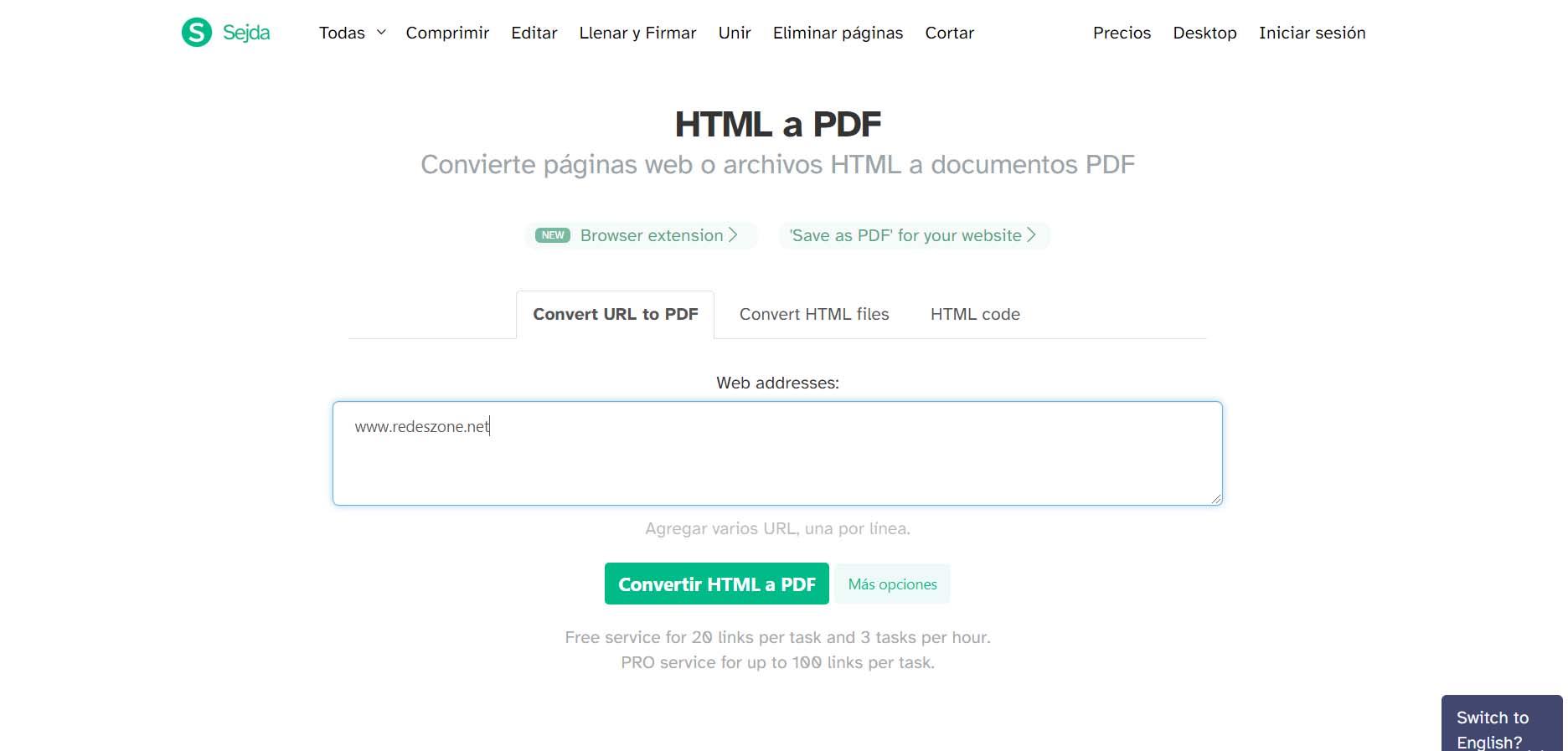

Convertir una página a PDF o descargarla

Este truco también permite saltar el proxy. Lo primero es que podemos usar algún servicio online que permita convertir una web HTML en un archivo PDF. Lo que hacemos básicamente es descargarlo en PDF y poder leer el contenido sin que haya bloqueos. Un ejemplo es el servicio de Sejda.

Una alternativa es descargar una página en PDF desde otro equipo o antes de conectarnos al proxy. De esta forma tendremos el archivo bajado y podremos acceder a él en cualquier momento y ver todo el contenido sin que haya ningún tipo de bloqueo que lo impida.

Hacer uso de webs intermediarias

Otra forma, bastante sencilla, aunque lenta (en ocasiones), es hacer uso de páginas webs que nos realizan el proceso por nosotros. Algo similar a usar el traductor de Google, pero con alguna opción más. Entre ellas, una de las más famosas es hide.me, solo tendremos que acceder, pegar la URL que queremos visitar, y seleccionar desde que país queremos realizarlo (por si es necesario que sea uno en concreto). Al darle a ir, nos llevará al resultado sin ser nosotros realmente los que estemos accediendo, sino el servidor de ellos, quien nos mostrará simplemente lo que se ve, lo cual será algo más completo que mediante el método de Google.

Opciones más complejas para evitarlos

Hemos hablado de algunos trucos sencillos que podemos poner en práctica fácilmente. Aquellos que puedes llegar a conseguir sin mucha complicación en cualquier momento. No obstante, no es raro que estos pasos no nos ayuden realmente en muchas ocasiones.

Por ello vamos a mostrar algunas alternativas más complejas, pero que con mayor probabilidad nos ayudarán a navegar directamente sin proxy. Y es que, este tipo de opciones más difíciles lo cierto es que resultan mucho más efectivas que los anteriores métodos.

Usar una VPN

Podemos optar por instalar una VPN y conectarnos a través de ella. Esto va a permitir cifrar la conexión, ocultar la dirección IP real y que sea este servicio el que nos envíe la información que realmente vamos a recibir en el equipo. Es una alternativa para que podamos navegar por la red cuando existe algún bloqueo.

Hay muchos programas disponibles, como pueden ser ExpressVPN, NordVPN o ProtonVPN, por nombrar algunos. Sea cual sea el que elijamos, es importante que evitemos los que son gratuitos, ya que en muchas ocasiones pueden ser un problema importante para la seguridad y no cifran bien las conexiones, aunque si deseamos solamente probarlos antes, podríamos hacerlo, ya que tampoco corremos excesivo riesgo, y será mejor que hacerlo sin nada.

Túnel SSH

Otra opción es recurrir a un túnel SSH o SSH Tunneling. Es una configuración que permite cifrar todo el tráfico de nuestro equipo. Actúa básicamente como una VPN, por lo que evita que otras aplicaciones intermediarias puedan interceptar y analizar el tráfico, como podría ser un proxy.

Esto va a requerir una serie de configuraciones en el equipo y es un proceso más complejo. No obstante, es una alternativa para los usuarios más expertos que necesiten saltarse un proxy y quieran navegar sin restricciones por Internet.

Navegador Tor

También podemos optar por utilizar el navegador Tor. Es considerado como una opción privada para navegar por la red y una alternativa a otros navegadores como Chrome o Firefox. Es capaz de evadir los bloqueos de un proxy local y poder acceder a las páginas web sin problemas.

No es algo infalible, ya que si el proxy tiene bloqueadas las solicitudes DNS es probable que no solucione el problema. No obstante, es otra opción más que podemos usar. Tenemos que bajar el programa de forma gratuita desde su página web y lo podemos instalar en los diferentes sistemas operativos.

Como alternativa, si queremos seguir usando Google Chrome, por ejemplo, podemos instalar una extensión de VPN como 1clickVPN, gratuita y muy simple, que podremos activar y desactivar con un clic, y que no nos hará descargar el programa de escritorio completo, protegiéndonos algo más dentro de la navegación web.

Compartir conexión con el móvil

Si estamos conectaos a una red Wi-Fi y esto nos obliga a navegar a través de un proxy, una alternativa más es compartir red con nuestro móvil. De esta forma estaremos navegando a través de datos móviles, sin ningún tipo de bloqueo y manteniendo siempre la privacidad a salvo.

Puede darse la casualidad de que nuestro WiFi y datos móviles sean de la misma compañía, la cual bloquea servicios o páginas webs que otras no. Esto es muy común con Vodafone, por ejemplo, por lo que puede que no siempre nos funcione, y por eso, si tenemos opción, es bueno no usar el mismo operador, ya no solo por este motivo, sino que, una caída del mismo a nivel general nos dejaría sin internet en todas las posibles conexiones y formas.

Esto lo podemos hacer con cualquier móvil hoy en día. Básicamente tenemos que crear una red compartida y accedemos a ella desde el ordenador o cualquier dispositivo. Aconsejamos crear una contraseña que sea buena, para que no puedan acceder intrusos.

Usar una red pública, o incluso privada pero que sepa mucha gente, es peligroso, y, por tanto, pese a gastar datos, hacerlo con la nuestra nos garantizará mucha más seguridad.

En definitiva, estas son algunas opciones que tenemos disponibles para poder saltar un proxy y navegar por Internet sin restricciones. Hemos visto que hay diferentes alternativas, aunque no todas ellas van a funcionar igual. Podemos probar hasta dar con la que nos puede ayudar realmente.