Si tu conexión a Internet se ha vuelto lenta de repente, ya sea vía cable Ethernet o vía WiFi, es posible que tengas demasiados dispositivos conectados a la red inalámbrica, incluyendo los vecinos que se están enganchando a tu conexión y consumiendo ancho de banda. También es posible que no queramos que un determinado dispositivo se conecte a Internet, o solamente en un cierto horario que nosotros definamos. Actualmente los routers domésticos nos permiten realizar muchas configuraciones relacionadas con permitir o bloquear la conexión WiFi.

Cuando no quieras que diferentes dispositivos se puedan conectar a tu WiFi, ya sea porque se te ha colado un intruso o en su día compartiste la conexión con otras personas, lo cierto es que siempre puedes bloquear la conexión inalámbrica para los dispositivos que quieras. Y todo desde la configuración de tu router. Por esto mismo, en RedesZone, os vamos a enseñar todo lo que puedes hacer para que un cierto dispositivo por WiFi no se conecte nunca, o solamente en un cierto horario.

¿Por qué debo controlar los dispositivos conectados?

Controlar el listado de clientes conectados a nuestro router es muy importante para tener el mejor rendimiento, por nuestra seguridad y también por nuestra privacidad. Es muy importante saber en todo momento qué dispositivos cableados tenemos conectados a nuestra red local, y si realmente estos dispositivos deben estar conectados o no, identificándose por su dirección MAC y también por el nombre del host o «hostname» que nos aparecerá en el router cuando entremos en su configuración y veamos el listado de clientes conectados.

Además de que te va a permitir conocer si tienes o no a algún intruso en tu conexión WiFi. Como, por ejemplo, un vecino que ha conseguido tu contraseña y usa tu conexión inalámbrica. De esta manera, podrás saber en todo momento qué dispositivo está conectado y usa tu ancho de banda.

Aunque controlar los dispositivos cableados es muy importante, es mucho más importante controlar los dispositivos inalámbricos que hay conectados. En este caso, es posible que no solamente nosotros y nuestros dispositivos estén conectados a la red inalámbrica, sino también nuestros vecinos o cualquier persona que tenga nuestra red inalámbrica a su alcance. Si alguien ajeno a nosotros es capaz de conectarse a nuestra red inalámbrica, corremos un verdadero riesgo a la hora de navegar por Internet, y es que nos van a poder realizar diferentes tipos de ataques:

- Capturar todo el tráfico de red: un atacante podría capturar todo el tráfico de red y ver todas las webs que nosotros visitamos, datos que descargamos y en definitiva, todo lo que hacemos en Internet. Aunque estemos usando conexiones HTTPS, en determinadas circunstancias también se pueden «hackear» y ver todo lo que hay en el interior de la conexión cifrada, este tipo de ataques se denominan SSLstrip.

- Capturar y modificar el tráfico de red: un atacante también podría capturar el tráfico de red y modificarlo al vuelo, esto permite a un atacante a «enviar» a la víctima a una web específicamente diseñada por él, con el objetivo de robarnos las credenciales de acceso de nuestro correo, banco, redes sociales y cualquier otra identidad digital que tuviéramos.

- Control total de la red: un atacante dentro de la red principal tendrá el control total de toda la red, pudiendo levantar su propio servidor DHCP para proporcionar las direcciones IP que quieran, controlando las solicitudes DNS a nivel de red, e incluso bloqueando los dispositivos de la red local que el atacante quiera, por lo que estaremos un verdadero peligro, no solamente para el uso normal de Internet, sino porque nuestros datos se pueden ver vulnerados.

- Reducción del ancho de banda: En función de la cantidad de equipos conectados y del uso que estos den de la red, se puede reducir de forma muy notable el ancho de banda disponible. Pudiendo llegar a denegarse la conexión a otros equipos que necesiten de esa red.

- Conexión directa con equipos: UN usuario con los conocimientos adecuados o mediante algún vacío de seguridad, puede tener una conexión directa con los equipos que se encuentran conectados a la red. Por lo cual tendría acceso a toda la información que estos contienen.

- Responsabilidades: Estas conexiones siempre están a nombre de algún usuario titular. Por lo cual, si alguien realiza alguna actividad ilícita desde nuestra red, hasta que se demuestre lo contrario seremos los responsables directos de esa acción.

Seguramente el hecho de querer bloquear el acceso a tu red a un dispositivo en particular se deba a que se trata de un aparato que no usas tú, sino que lo utiliza una tercera persona que se ha colado en tu conexión. Pues bien, ese usuario está accediendo a tu conexión y puede darte diferentes problemas. Entre ellos, todos los que acabamos de mencionar. Por lo que es por esto mismo por lo que también es importante controlar los dispositivos que están conectados a tu router. De esta manera será más difícil que se te cuele un intruso durante mucho tiempo en tu red WiFi.

Tal y como podéis ver, un atacante en nuestra red local doméstica es un verdadero peligro, no solamente nos veremos perjudicados por el consumo de ancho de banda, sino porque podrá robarnos todas nuestras credenciales de acceso.

Cómo ver los clientes conectados a la red

Si queremos ver y comprobar todos los clientes conectados a la red local doméstica, ya sea vía cable o vía WiFi, podemos hacerlo de dos formas diferentes. La primera de ellas es accediendo directamente al router WiFi, aquí nos aparecerá un listado completo de todos los clientes conectados en un determinado instante. La segunda forma es utilizando programas específicos para Windows, Android o iOS que nos permitan ver todos los clientes conectados a la red local.

Ver los clientes desde el router

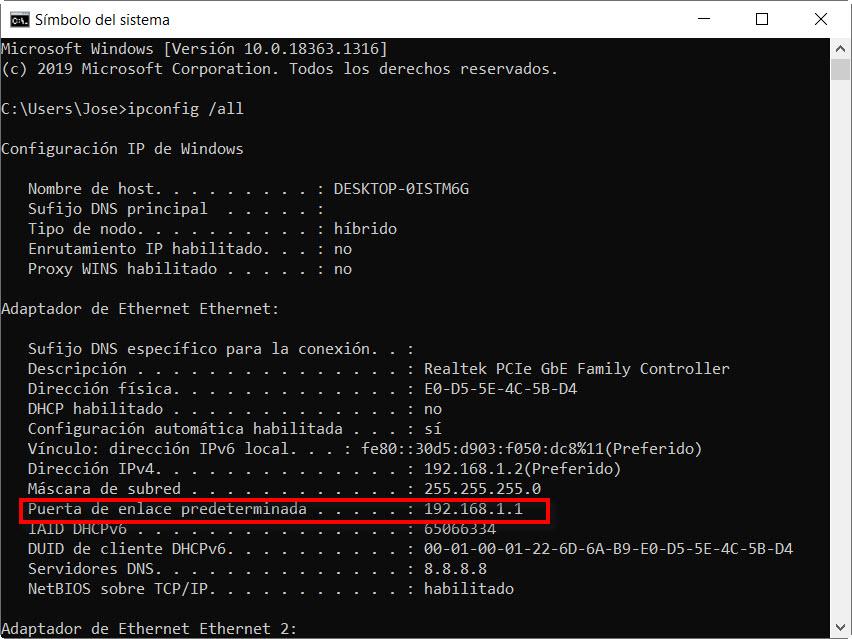

Si quieres ver a los clientes desde el router, lo primero que debes hacer es entrar a él a través de la puerta de enlace predeterminada. Para saber cuál es la dirección IP de tu router, debes pinchar en el botón de «Windows» y buscar «cmd» o «símbolo del sistema». A continuación, deberás introducir el siguiente comando:

ipconfig

La puerta de enlace predeterminada nos aparecerá de la siguiente forma:

De forma general, la dirección IP de los routers domésticos suelen ser:

- 192.168.1.1

- 192.168.0.1

- 192.168.2.1

- 192.168.50.1 (para todos los routers ASUS).

- 192.168.178.1 (para todos los routers AVM FRITZ!Box).

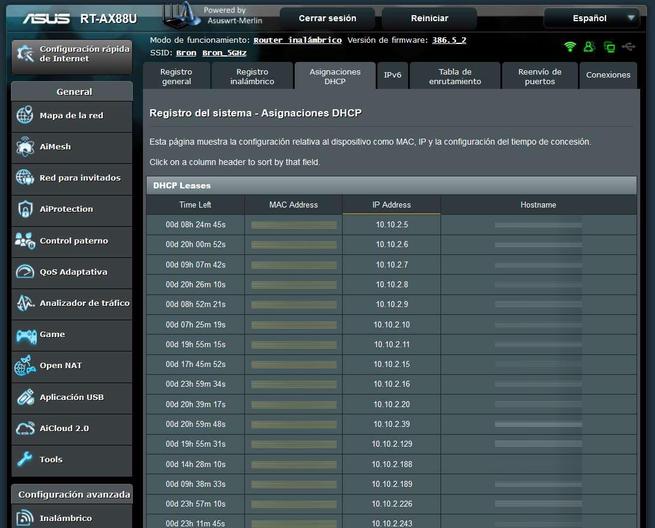

Una vez que hayamos accedido al router, podemos ver el listado de clientes conectados en la sección de «Red«. En el caso de los ASUS lo tenemos en el menú principal, en la sección de «Clientes» pinchamos en ver el listado, y nos aparecerán todos y cada uno de los clientes que están conectados actualmente, junto con la dirección IP, MAC asociada, nombre del host e incluso si están conectados vía WiFi o cable. Si nos vamos al menú de «Registro del sistema / Asignaciones DHCP» podéis ver las asignaciones del servidor DHCP con la MAC y también el nombre del host.

Una vez que tengamos el listado, tendremos que ir equipo por equipo comprobando que son nuestros dispositivos. Y en cuanto haya algún dispositivo que no lo tengamos localizado, es probable que sea un intruso.

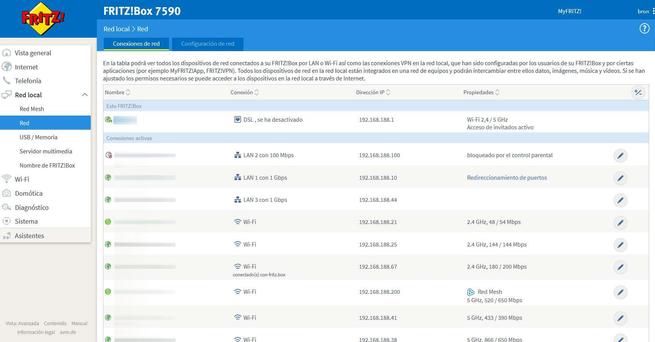

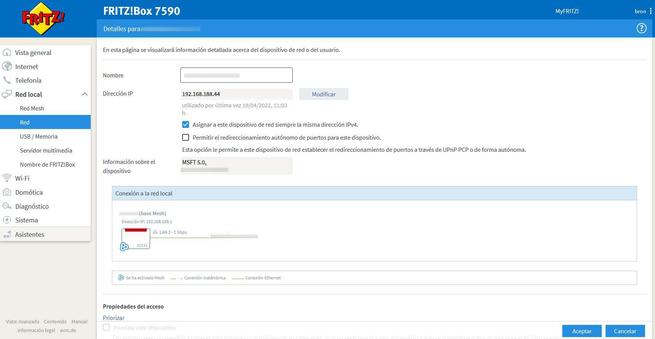

En el caso de los routers de AVM, tenemos que irnos al menú de «Red local / Red«, en este menú veremos un listado completo de todos los clientes cableados y WiFi que están conectados. En este caso en el menú solamente veremos el nombre del host, la forma de conexión, la dirección IP y la velocidad de sincronización. Si queremos ver la dirección MAC tenemos que pinchar en «Editar» que está en la parte derecha. En este nuevo menú podemos ver la MAC en «Información sobre el dispositivo».

Tal y como podéis ver, comprobar qué dispositivos tenemos conectados a través del router es muy sencillo, lo único complicado es saber si son dispositivos nuestros o no.

Usar programas para ver todos los dispositivos

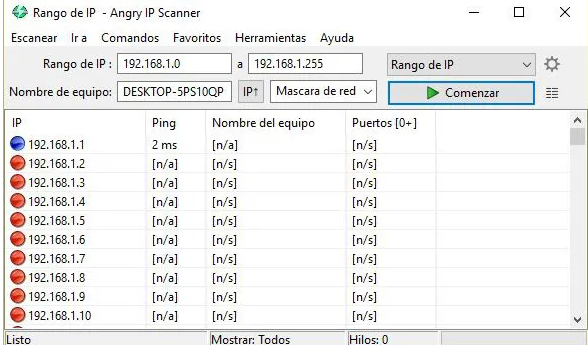

Actualmente hay muchos programas para ver qué dispositivos hay conectados a la red local doméstica en un determinado instante, nuestra recomendación es que uséis Angry IP Scanner ya que es uno de los más rápidos, fáciles de usar y completamente gratis. Lo descargamos de la web oficial y lo instalamos como cualquier otro programa de Windows, una vez instalado, lo abrimos y veremos un menú donde debemos poner un rango de direcciones IP, este rango de direcciones se debe corresponder con la de nuestro router.

Por ejemplo, si nuestro router tiene la IP 192.168.1.1, entonces podemos escanear toda la red desde la 192.168.1.0 hasta la 192.168.1.255. Pinchamos en «Comenzar» y empezará a escanear todos los dispositivos que tenemos conectados, también podemos ver la dirección MAC asociada a cada dirección IP, para localizar si hay algún intruso.

Otros programas que también son gratuitos y que podéis utilizar son los siguientes:

- Colasoft MAC Scanner: permite escanear toda la red local enviando mensajes ARP, para comprobar los clientes conectados, ya sea vía cable o WiFi.

- Advanced IP Scanner: este programa es gratis y tiene las mismas características que los anteriores, es igual de fácil de utilizar, además, permite personalizar también las columnas.

Una vez que hayamos localizado la dirección MAC o direcciones que queremos bloquear, nos tenemos que meter en el router para hacerlo. En función del modelo, el apartado será diferente, por lo que es algo que debes tener en cuenta. Lo más importante de todo es que todos los routers te permiten bloquear dispositivos WiFi al añadir la dirección MAC.

Desde el móvil

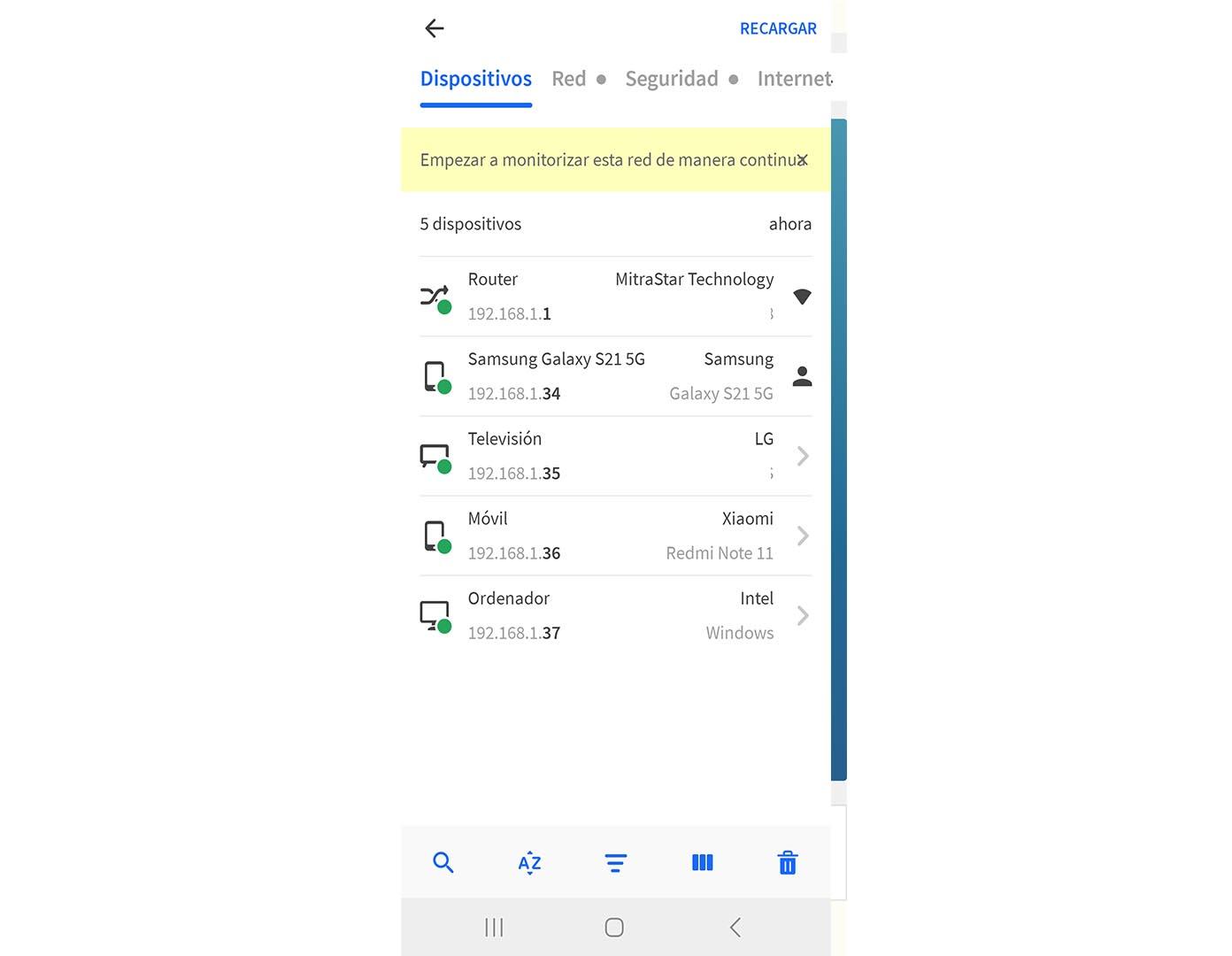

Si no quieres hacer uso de herramientas de PC y prefieres hacerlo desde tu móvil, también hay apps que te permiten conocer cuáles son los dispositivos que están conectados a tu conexión de una forma realmente sencilla. Esta aplicación se llama Fing y está disponible tanto para Android como para iOS, por lo que la puedes descargar directamente desde las tiendas oficiales de apps:

Una de las ventajas de esta app es que no hace falta que te registres para usarla. Solo tienes que acceder y ya podrás ver los datos de conexión de cada uno de los equipos que están conectados a tu red WiFi de casa. Por ejemplo, podrás consultar desde el nombre del dispositivo hasta la dirección MAC, sistema operativo o la dirección IP. De esta manera es más fácil conocer si hay algún intruso en tu red.

Desde la web del operador

Muchas compañías ofrecen un panel de usuario en su propia web desde donde podremos no solo cambiar el nombre de la red o la contraseña de la misma, sino también su frecuencia, banda, filtrado MAC, etc, y como no, el hecho de poder ver quién está conectado, así como bloquearlo en ese momento o prohibir su acceso de manera permanente.

Esto funcionaría a través de un intermediario, que sería tu compañía, por lo que podrás acceder entrando directamente en el panel de usuario, ya sea desde un móvil, ordenador, consola, o cualquier equipo que tenga un navegador, sin necesidad de estar en la misma red, por lo que podrías controlar tu router desde cualquier lugar del mundo.

Métodos para bloquear un dispositivo WiFi

Los routers actuales disponen de varios métodos para bloquear los diferentes dispositivos inalámbricos, no obstante, dependiendo de lo que queramos realizar, el enfoque a seguir debe ser diferente:

- ¿Tenemos un intruso en la red inalámbrica WiFi? Si este es tu caso, entonces debes cambiar la contraseña de acceso cuanto antes, y solamente la contraseña WPA2-Personal o WAP3-Personal. Por supuesto, si tienes el WPS (Wi-Fi Protected Setup) habilitado, entonces debes desactivarlo cuanto antes para estar protegido.

- ¿Es un dispositivo tuyo el que quieres bloquear? En este caso puedes configurar el filtrado MAC. El motivo de no usar filtrado MAC con un intruso es porque se puede clonar la dirección MAC de un cliente legítimo de forma muy fácil, por lo que no es un método que nos proporcione seguridad.

El filtrado MAC nos permite configurar un listado de direcciones MAC permitidas o denegadas. En el caso de crear un listado con MAC permitidas, todas las direcciones MAC que no estén en este listado no tendrán permitida la conexión. En el caso de crear un listado MAC prohibidas, todas las direcciones que estén en este listado serán bloqueadas, y cualquier otra no será bloqueada.

Este método es más fiable que hacerlo mediante IP, ya que, para cambiar una IP, en muchas ocasiones, basta con reiniciar el equipo, sin embargo, el MAC, pese a poder realizar el proceso de ocultación, es más complicado, y no todo el mundo lo hará, o al menos no de forma tan sencilla.

Una vez que ya hemos pensado en qué escenario estamos, vamos a ver cómo configurarlo.

Configurar el filtrado MAC con lista negra

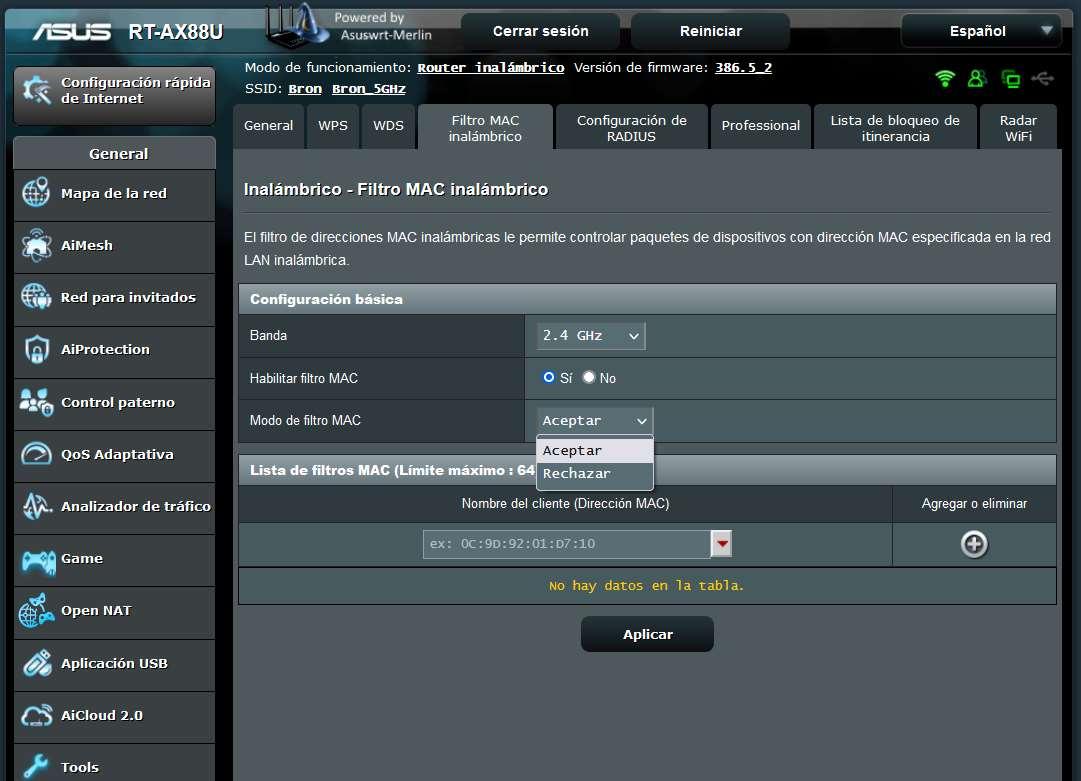

Todos los routers disponen de un filtrado MAC, algunos modelos permiten crear una lista negra y una lista blanca. En el caso de los routers de ASUS, nos permiten dos modos de filtro MAC: aceptar o rechazar.

- Si seleccionamos «Aceptar» todos los clientes del listado se podrán conectar a la red inalámbrica, y el resto de clientes WiFi que intenten conectarse se les denegará.

- Si seleccionamos «Denegar» todos los clientes del listado no podrán conectar a la red inalámbrica, el resto de clientes sí se les permite.

Simplemente tenemos que ir dando de alta las diferentes direcciones MAC en el listado, pinchando en el botón de «+» y posteriormente en el botón de «Aplicar».

Este tipo de filtrado solamente lo deberíamos usar si los dispositivos a bloquear son nuestros, y queremos permitir todos menos ciertos equipos conectados. En el caso de los routers de AVM, no tenemos la posibilidad de crear una lista negra de direcciones MAC, solamente podemos crear la lista blanca, y el resto que no esté en el listado se le deniega la conexión.

Por lo tanto, ten en cuenta que, en cada modelo de router, al ser de diferentes fabricantes, el método que usa es diferente. En cualquier caso, con la dirección MAC ya te puedes poner manos a la obra y entrar a la configuración del equipo para modificar este párametro en concreto.

Configurar la lista blanca del filtrado MAC

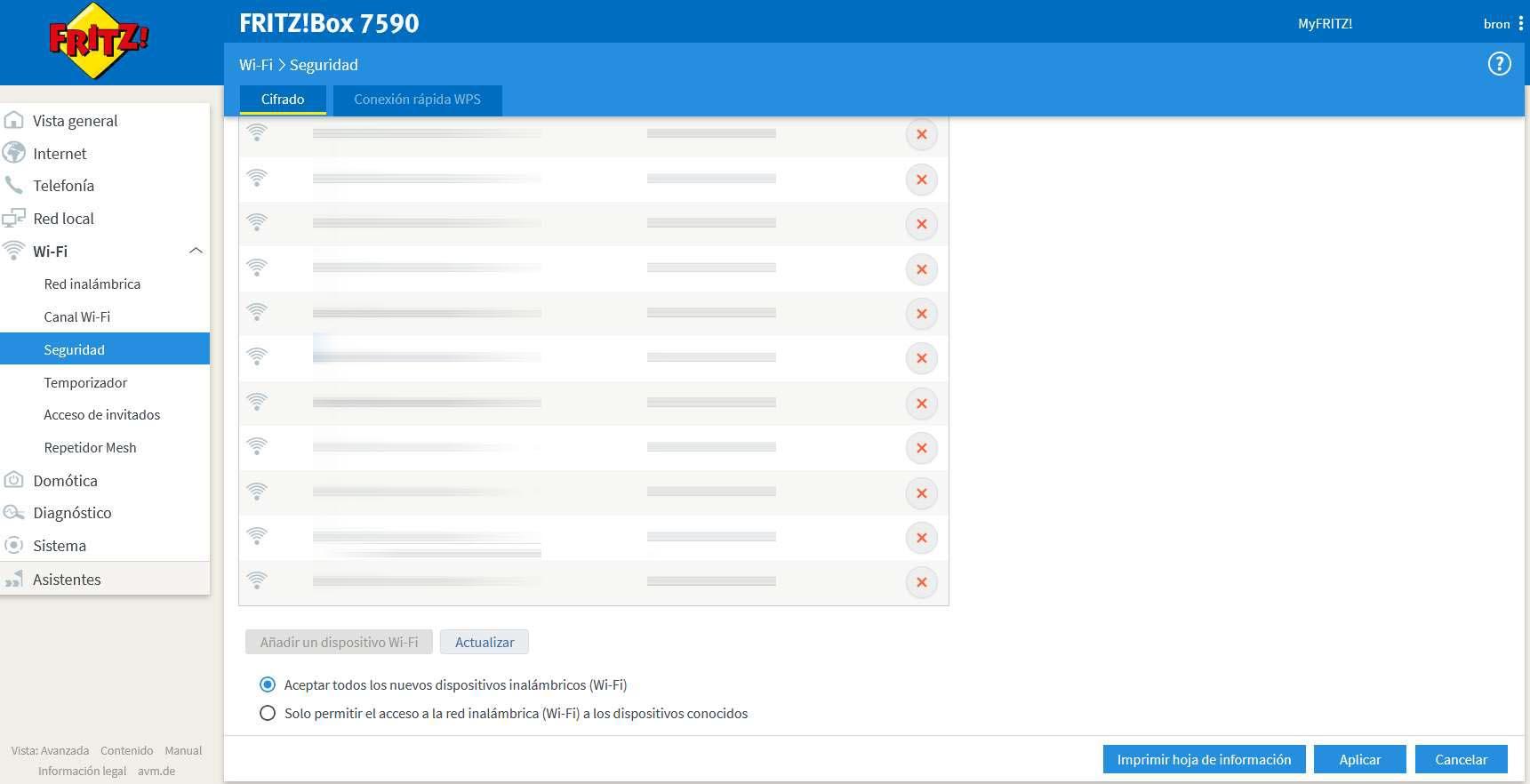

En el caso de los ASUS podemos crear la lista blanca eligiendo el modo de «aceptar» como hemos visto anteriormente. En este caso los routers de AVM sí nos permite configurar la lista blanca, para hacerlo debemos irnos al menú de «Wi-Fi / Seguridad / Cifrado» e irnos abajo del todo, donde veremos la opción de «Solo permitir el acceso a la red inalámbrica Wi-Fi a los dispositivos conocidos». De esta forma, todos los dispositivos WiFi del listado que vemos justo arriba se podrán conectar, el resto no se podrá conectar hasta que no lo demos de alta nosotros manualmente pinchando en «Añadir un dispositivo Wi-Fi» e indicando la dirección MAC.

Tal y como podéis ver, el uso de listas blancas es muy usado para permitir solamente que ciertos dispositivos del listado se puedan conectar, y denegar el resto de clientes WiFi. Debemos recordar que este método solamente se recomienda en el caso de que quieras bloquear tus propios dispositivos, porque si quieres bloquear a un atacante lo mejor que puedes hacer es cambiar la contraseña de acceso WiFi del router, ya que un atacante podría clonar una dirección MAC legítima y conectarse.

Recuerda que hay más dispositivos conectados de los que crees. Unas luces LED, un enchufe inteligente, la TV, o incluso a día de hoy hasta la lavadora tiene WiFi, por lo que si realizas un filtrado, ten cuidado con ellos, ya que podrías quedarte sin conexión en alguno sin darte cuenta, pensando que no es tuyo y no lo reconoces.

Cambiar la contraseña del WiFi

Esta es la opción más recomendable si tienes intrusos en tu red local doméstica, de hecho, es lo único que podrás hacer junto con deshabilitar el protocolo WPS para estar protegido. Aunque, no se basa estrictamente en bloquear el acceso al WiFi a un dispositivo en particular, pero si se han colado en tu red inalámbrica es lo que debes hacer sí o sí.

En este caso es necesario verificar que el tipo de protocolo de cifrado es WPA2-Personal o WPA3-Personal, una vez que hemos verificado que el protocolo es robusto, entonces tenemos que introducir una clave segura.

Para poner una clave segura es recomendable que cumpla con los siguientes requisitos:

- Tenga una longitud mayor de 16 caracteres.

- Combine mayúsculas, minúsculas, números y símbolos.

Es recomendable usar un generador de contraseñas aleatorio para luego copiar y pegar la contraseña de acceso, de esta forma, tendremos la mejor seguridad posible. Además, olvídate para siempre de dejar la clave predeterminada que venga con el router, así te evitarás que se puedan colar intrusos en tu conexión WiFi, ya que las contraseñas que vienen por defecto no son seguras. Y esto también lo tienes que aplicar en la clave que viene de serie para acceder a la configuración del router. Por lo tanto, estos dos parámetros son los que debes cambiar una vez que tengas instalado el equipo en tu casa, sobre todo si no quieres tener brechas de seguridad en tu red doméstrica.

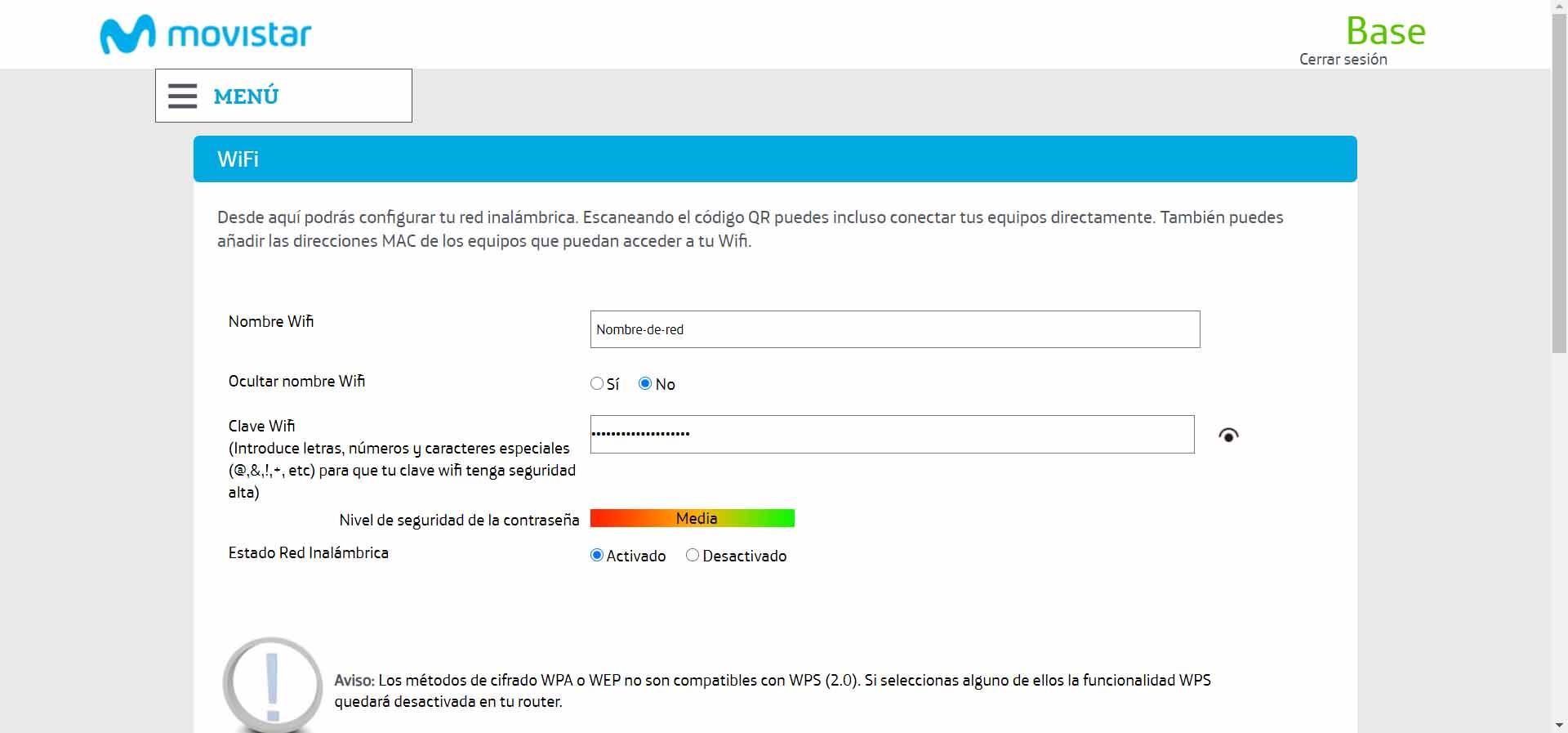

Todos los routers tienen un menú similar con respecto a cambiar el SSID y también la contraseña, una vez introducida la contraseña nueva tendremos que aplicar cambios. Al cambiar la clave, todos los clientes WiFi conectados se desconectarán, tendremos que volver a conectarlos uno por uno, ya sea la Smart TV, el TV Box, cámaras IP domésticas, smartphones y tablets etc.

Bloquear los dispositivos en cierto horario

Si quieres bloquear ciertos dispositivos en un cierto horario, entonces tendrás que hacer uso del control parental de tu router, si es que te permite esta posibilidad. Hoy en día muchos routers domésticos disponen de la funcionalidad de control parental basado en tiempo, esto significa que en un determinado horario estaremos bloqueando el acceso a Internet de un determinado dispositivo. Aunque esté conectado a la red local doméstica vía cable o WiFi, no podrá salir a Internet porque el control parental lo impide.

En el caso de los ASUS y AVM tenemos un control parental basado en tiempo y también en contenidos, pero lo que a nosotros nos interesa es configurar el control parental basado en tiempo con el objetivo de permitir en un determinado horario los dispositivos conectados, y bloquearles en otro horario diferente. Para realizar esto, es necesario entrar en el router con permisos de administrador y seguir los siguientes pasos de forma general:

- Activar el control parental

- Crear un perfil de tiempo donde se permita o deniegue el acceso.

- Aplicar este perfil a los diferentes dispositivos que nosotros queramos.

Cuando hayamos aplicado el perfil, si estamos fuera del horario entonces no tendremos conexión a Internet, aunque sí tenemos la posibilidad de comunicarnos a través de la red local doméstica, por lo que debemos tener en cuenta que un control parental permite o bloquea el acceso a Internet, pero no a la red local.

Configurar un límite de equipos conectados

Esta podríamos decir que es una solución a medias. Los routers permiten realizar algunas configuraciones para limitar el número de dispositivos que se pueden conectar de forma simultánea. Por lo cual si tenemos claro cuantos van a estar conectados siempre, se puede crear un límite en esa cantidad. Y ninguno más se podrá conectar. Pero esto tiene algunos inconvenientes.

Y el más llamativo de todos, es que esto solo nos dará la seguridad de que nadie más se va a conectar en el tiempo que todos se encuentren conectados. De esto viene la solución a medias. Si un dispositivo se desconecta, otro podrá hacerlo en su lugar. Pero es algo que podemos establecer como una capa más de seguridad, como complemento a un posible filtrado MAC, o bloqueo por horas. Toda la seguridad que se pueda establecer, nunca está de más. Sobre todo, con la cantidad de ataques que se pueden llevar a cabo hoy en día. Incluso por parte de usuarios sin muchos conocimientos de este tipo de acciones.

Ten en cuenta que al establecer un límite, si quieres conectar en un futuro más dispositivos a tu conexión, entonces tendrás que modificar nuevamente este parámetro. Por lo que es algo que debes tener en cuenta en todo momento.

No lo recomendamos, ya que, como decíamos, puede que tu teléfono esté dentro de ese número, pero cuando salgas de casa se habrá desconectado, por lo que existirá un hueco extra para que otra persona pueda hacerlo, e incluso cuando vuelvas a llegar puede que seas tú quien no consiga conectarse, debido al límite.

Otros métodos

Limitar el ancho de banda a dispositivos conectados a la red wifi puede ser una tarea útil para garantizar que todos los dispositivos conectados a la red tengan una velocidad de conexión adecuada. Esto puede que nos evite el necesitar bloquear alguna conexión existente, sobre todo si se trata de un equipo que conocemos. Algunas de las formas de limitar el ancho de banda son:

- Configurar límites en el router: muchos routers tienen la capacidad de limitar la velocidad de conexión de los dispositivos conectados a través de la configuración de la red. Al acceder a la página de configuración del router, busca la sección de «Control de Ancho de Banda» o «Control de Acceso». Desde aquí, puedes establecer límites de velocidad de descarga y subida para dispositivos específicos, o para toda la red en general.

- Utilizar software de control de ancho de banda: existen varios programas disponibles en línea que te permiten controlar la velocidad de conexión de los dispositivos conectados a tu red wifi. Algunos de los más populares incluyen NetLimiter, SoftPerfect Bandwidth Manager y Traffic Shaper XP. Estos programas te permiten limitar la velocidad de conexión de los dispositivos específicos o de toda la red, y también te permiten establecer horarios en los que la velocidad se reducirá aún más. Podrías «jugar» con el intruso, dándole solo 1 mb de conexión, para que acabe buscándose otra red por desesperación.

- Priorizar el tráfico: en algunos routers, puedes priorizar el tráfico de ciertos dispositivos o aplicaciones sobre otros. Esto significa que, si tienes un dispositivo que necesitas que tenga una conexión más rápida, puedes darle prioridad sobre otros dispositivos o aplicaciones en la red. Para hacer esto, accede a la página de configuración de tu router y busca la sección de «Calidad de Servicio» o «QoS».

Es importante tener en cuenta que limitar el ancho de banda puede afectar el rendimiento de los dispositivos conectados a la red. Por lo tanto, es importante establecer límites que sean razonables y no afecten negativamente el uso que haces de la red. Ya que pagarás nuevamente las consecuencias si no configuras estos ajustes de la manera correcta.

Conclusiones

Mantener bajo control los dispositivos que tenemos conectados a la red local es fundamental, sobre todo los dispositivos conectados vía WiFi porque la señal inalámbrica podría llegar hasta nuestros vecinos y tener intrusos no deseados. Hay diferentes formas de ver a los clientes conectados, ya sea a través del propio router en el menú de DHCP, como también a través de programas e incluso aplicaciones para dispositivos móviles Android y iOS que realizan esta misma funcionalidad.

En el caso de que queramos bloquear algunos dispositivos que están bajo nuestro control, usar el filtrado de direcciones MAC es lo más cómodo que podemos hacer. Sin embargo, esto no sirve para un intruso porque podría clonar la dirección MAC de manera realmente fácil y rápida. Si quieres bloquear la conexión WiFi de los intrusos, la mejor forma de hacerlo es cambiar la contraseña WPA2 o WPA3 de tu router y desactivar el protocolo WPS si es que lo tienes activado.

En caso de tener intrusos, es fundamental echarles cuanto antes, no solamente porque consumen ancho de banda de nuestra conexión a Internet, sino por los riesgos de seguridad y privacidad que vamos a sufrir si no lo hacemos rápido, ya que podrían capturar todo el tráfico de Internet nuestro e incluso modificarlo, robándonos también las contraseñas del email, redes sociales e incluso datos bancarios. Un atacante con acceso a nuestra red WiFi, también podría infectarnos nuestro equipo con un malware e incluso con un ransomware, por lo que es muy recomendable seguir las instrucciones que os hemos dado.