Sabemos que Google no es el único motor de búsqueda existente. Existen varias alternativas a este como DuckDuckGo, así también podemos encontrarnos con otros motores que tienen propósitos específicos. Shodan tiene como objetivo el ubicar a todo tipo de dispositivos que estén conectados a Internet, es decir, desde routers, APs, dispositivos IoT hasta cámaras de seguridad. Te mostraremos cómo acceder a este portal y sacarle el máximo provecho mediante consejos esenciales para conseguir mejores resultados de búsqueda.

A Shodan se lo conoce como el motor de búsqueda de los hackers, con el objetivo de realizar tareas de investigación de nuevas vulnerabilidades. No obstante, esta herramienta puede usarse con fines maliciosos a razón de la cantidad de información detallada que se proporciona con cada búsqueda realizada. Auditores, investigadores y toda persona que necesite información sobre dispositivos en general, puede recibir información muy útil en cuestión de minutos.

¿Qué es Shodan?

Aunque no es tan conocido como Google, Shodan es otro buscador que puedes utilizar cuando navegas en Internet. Es un motor de búsqueda diseñado para encontrar dispositivos conectados a Internet. Adiferencia de los buscadores más utilizados, Shodan se centra en buscar servidores, cámaras web, routers y otro tipo de dispositivos conectados a la red.

Para acceder a Shodan, solo tienes que visitar su sitio web shodan.io y elegir si quieres comenzar con una cuenta gratuita o con una suscripción premium. En cualquier caso, más adelante veremos cómo un usuario se puede registrar en este motor de búsqueda en particular.

Para qué sirve

Además, proporciona información detallada sobre estos dispositivos que hemos mencionado, como su ubicación, el software que utilizan y otra serie de datos que, con otro tipo de buscador, nos sería imposible obtener. Para ello, rastrea direcciones IP y los puertos de estos dispositivos.

Un buscador utilizado por hackers y administradores de sistemas para detectar vulnerabilidades y encontrar soluciones a posibles fallos de la red, aunque es una herramienta muy valiosa para los investigadores de seguridad en la red, también lo es para los delincuentes y puede proporcionarles ayuda de igual modo. Aunque es una herramienta bastante útil para detectar vulnerabilidades en la red, también plantea preguntas sobre la seguridad de los dispositivos conectados y las personas que tienen acceso a ella para utilizarla de manera no ética.

Debes saber, si te interesa este buscador, que tiene dos versiones: una gratuita, que te dará un acceso básico y un número de búsquedas limitado, y una versión de pago que te ofrece funciones más avanzadas y acceso completo al buscador a la que podrás suscribirte con Shodan Membership.

Pros y contras de Shodan

Como toda herramienta, presenta una serie de características a favor y otra serie de aspectos que juegan en su contra. Por esto mismo, a la hora de usar este software en particular es conveniente conocer lo bueno y lo malo para tener una perspectiva más general de lo que supone el uso de este tipo de herramientas. Por tanto, estas son las ventajas y desventajas:

Ventajas

Comenzando con lo bueno de esta alternativa es que es una buena herramienta para aquellos que realizan auditorías. Y todo porque se puede usar este buscador en particular para localizar servidores o cualquier tipo de servicio, ya que es una buena fuente para localizar información con el fin de realizar sus respectivas auditorías.

Para que te hagas una idea, se puede usar como decíamos anteriormente para rastrear una dirección IP, conocer la geolocalización de dicha dirección, el país en el que se encuentra, etc. Por lo tanto, para aquellos profesionales que trabajan dentro del mundo de las auditorías de seguridad es una herramienta de gran provecho. Más que nada, porque los auditores pueden conseguir tener una idea de lo qué hay en los servidores que se están auditando en ese momento.

Inconvenientes

Sin embargo, en la otra cara de la moneda está el problema de los ciberdelincuentes. Y todo porque también es un buscador que utilizan con fines delictivos. De ahí que se considere esta herramienta como peligrosa, ya que se usa por hackers con el fin de detectar vulnerabilidades y aprovecharlas.

Por ejemplo, se puede aprovechar para conocer si, por ejemplo, un sistema operativo cuenta con una vulnerabilidad y así llevar a cabo un ataque enfocado a esos equipos. Como puede ser el caso de iOS, Windows, etc. En el caso de este último sistema operativo, al usar esta herramienta se pueden ver desde los puertos hasta las versiones de SMB, además de tener la opción de buscar posibles vulnerabilidades.

Y no solamente esto, sino va más allá. Básicamente porque esto se puede llegar a automatizar. Por lo tanto, por más que presente grandes puntos a su favor, también hay diferentes puntos en contra que, principalmente, son culpa de los ciberdelincuentes y el modo en el que se usa este tipo de herramientas.

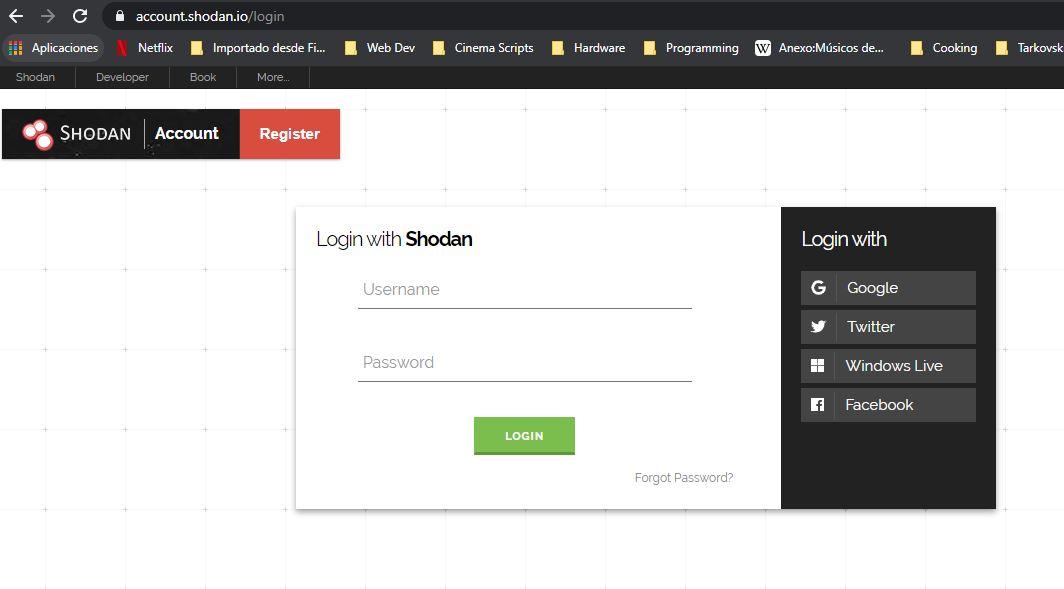

Cómo registrarse en Shodan

Ahora que conoces más a fondo qué es exactamente este buscador en particular y su finalidad, es el momento de pasar a ver cómo puedes comenzar a usar esta herramienta en particular. Para ello, hace falta crear una cuenta desde cero, de lo contrario, no podrás tener acceso.

En principio, puedes crear una cuenta sin coste alguno. Si no quieres crear una cuenta indicando un correo electrónico en particular, puedes agilizar tu registro en la plataforma iniciando sesión con tu cuenta de Google, Facebook, Windows Live y Twitter.

Sin embargo, debes considerar que, si tienes una cuenta básica gratuita, tendrás límites de cantidad de veces que puedes buscar en Shodan. En consecuencia, debes utilizar la API o simplemente, esperar hasta el día siguiente para seguir buscando. En relación a la API, más adelante te comentaremos cómo hacer uso de ella para utilizar el motor de búsqueda sin límites. Y lo más importante, sin tener que pagar por una suscripción.

¿Cuánto cuesta Shodan?

Con Shodan estamos ante un programa gratuito, pero que tiene algunas limitaciones cuando optamos por una cuenta de este estilo. Si queremos acceder a filtros avanzados, estos requieren pagar una membresía de 49 dólares, pero solo tendremos que abonar una vez en la vida. A no ser que perdamos la cuenta. Esto está sobre todo pensado para los desarrolladores que necesitan un flujo de datos en tiempo real, junto con más opciones de configuración y sin limitaciones.

Este también ofrece una versión Empresarial, la que nos ofrece todos sus datos, acceso a una infraestructura de Shodan y una licencia que será ilimitada, de forma que todos los empleados que formen parte de la organización puedan darle uso.

Si finalmente decidimos invertir nuestro dinero en este buscador, tendremos una plataforma que nos ayudará a supervisar nuestra red, y todo internet. Podremos detectar fugas de datos, webs de phishing, bases de datos que pueden estar comprometidas y muchas cosas más. En la versión Empresarial, también podremos supervisar los dispositivos que tenemos conectados a internet.

A mayores con esta última, podremos darle un uso comercial, sin ningún tipo de retribución hacia Shodan. Pero en este caso, el precio ya no será de 49 dólares, si no que nos tendremos que poner en contacto con su equipo de ventas, para que nos faciliten un presupuesto, el cual puede variar dependiendo de nuestras necesidades.

Cómo empezar a buscar en Shodan

Lo primero de todo está claro, acceder a la web oficial de esta herramienta en particular. Ten en cuenta que se puede usar tanto desde la versión web como también por medio de la línea de comandos.

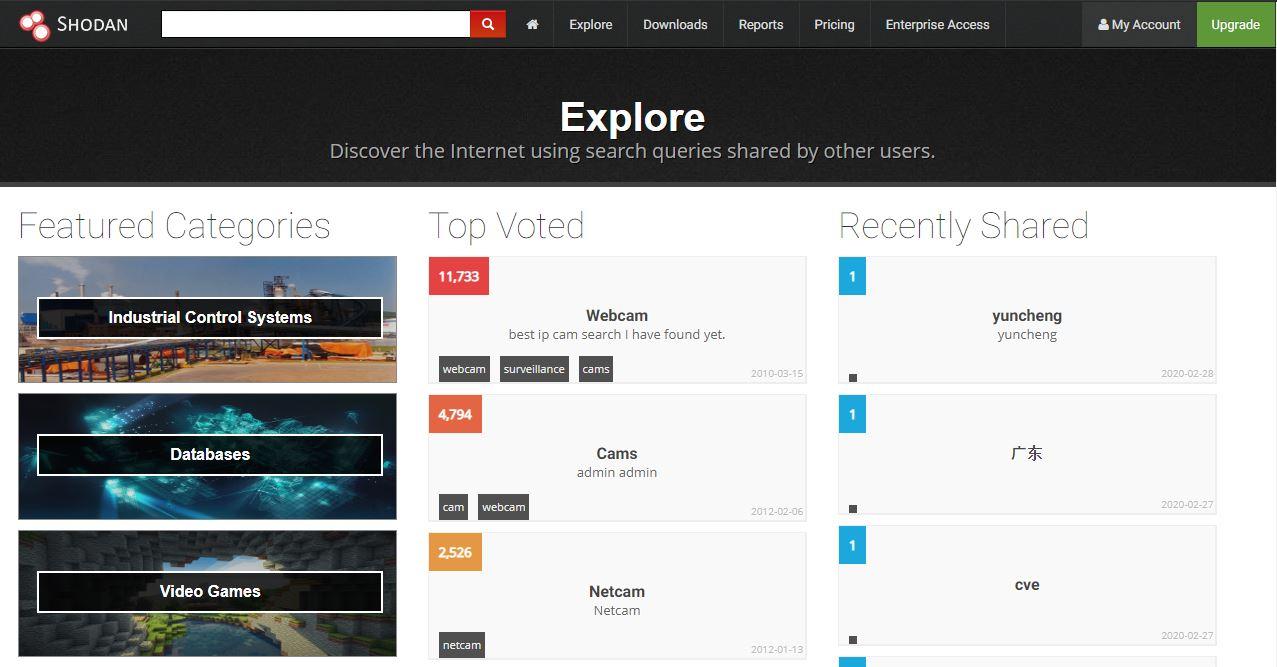

En cualquier caso, una vez estés dentro, simplemente, debes entrar a la pestaña «Explore» (Explorar) y verás tres listas: las categorías más populares, las búsquedas específicas más populares y aquellas que se han compartido recientemente. Lo que debes hacer es clic en lo que quieras buscar y obtendrás los resultados en segundos. A simple vista puede resultar algo lioso si es la primera vez que accedes a esta herramienta, sin embargo, más adelante veremos cómo se pueden usar los filtros de búsqueda para controlar mucho más la usabilidad de esta opción.

Pero, para que te hagas una idea más completa de lo que se puede encontrar, estas son las tres listas:

- Categorías populares: como vemos, las tres categorías que más saltan en las búsquedas son los Sistemas de Control Industrial, las bases de datos y los servidores de videojuegos. En cualquiera de estas y otras categorías, podremos especificar a la hora de buscar cuáles fueron hackeadas, la cantidad de dispositivos por país, por sistema operativo utilizada y mucho más.

- Búsquedas más populares: es lo que más se busca en el portal de Shodan todos los días. El dato curioso que podemos percibir, de buenas a primeras, es que dicho portal es utilizado en gran medida para localizar cámaras de seguridad. Así, se puede conseguir acceso al administrador de dichas cámaras para que se pueda visualizar en tiempo real lo que ocurre con ellas y hacer, básicamente, lo que queramos.

- Búsquedas compartidas recientemente: son aquellas que se están realizando con más frecuencia de manera reciente.

Algo que debemos tener en cuenta a la hora de utilizarlo, es que actualmente esta herramienta en particular no cuenta con soporte para el idioma Español, por lo cual tendremos que tener unos conocimientos mínimos de inglés. Este requerimiento puede ir en aumento cuando empecemos a adentrarnos en terminología más específica.

¿Qué información encontramos con cada búsqueda?

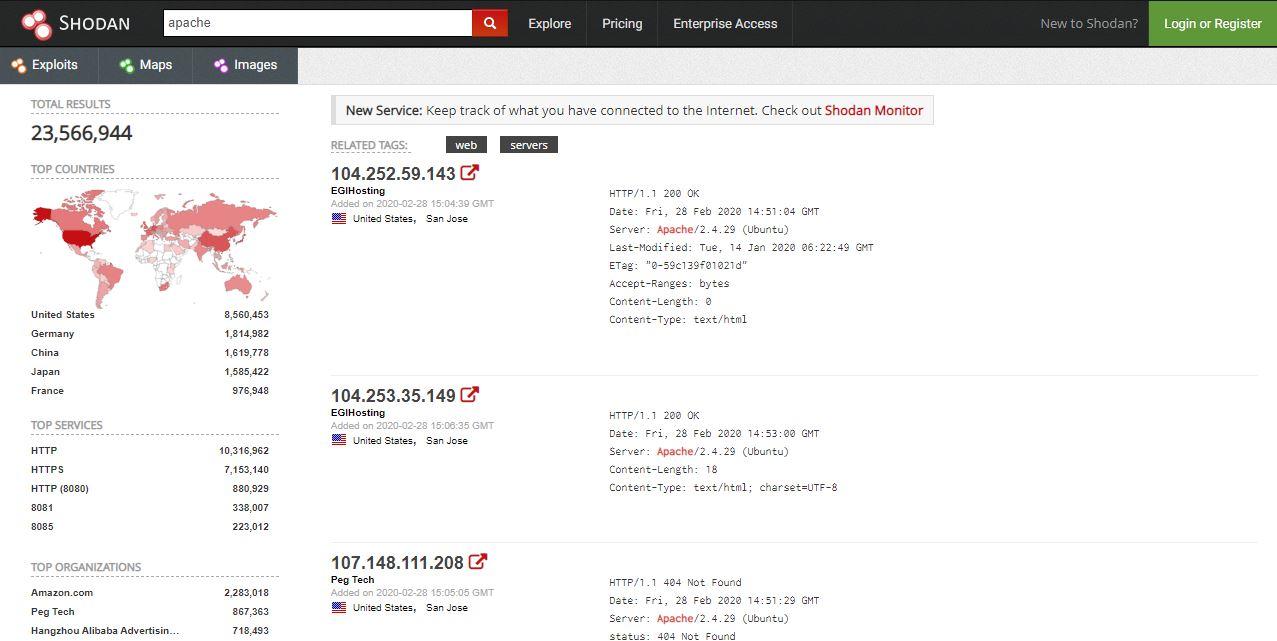

En un vistazo, este portal nos brinda todo lo que necesitamos saber acerca del resultado específico que hemos conseguido. Veamos un ejemplo de búsqueda de organizaciones que cuenten con servidores Apache alrededor del mundo:

Nos aparecerán los resultados de esta manera. En el lateral izquierdo podemos ver un ranking de los países que más organizaciones tienen, los cuales tienen servidores Apache. Otras listas que podemos ver son:

- Top de servicios utilizados

- Top de organizaciones

- Top de sistemas operativos utilizados

- Top de productos

Podemos hacer clic en cada uno de los items de cada lista para que los resultados comiencen a tener más filtros y se adapte a la información que queremos obtener.

Nota: es necesario crearse una cuenta gratuita en Shodan para poder utilizar filtros de búsqueda ya sea de la forma en que te mostramos, o al momento de escribir en la barra de búsqueda en cuestión.

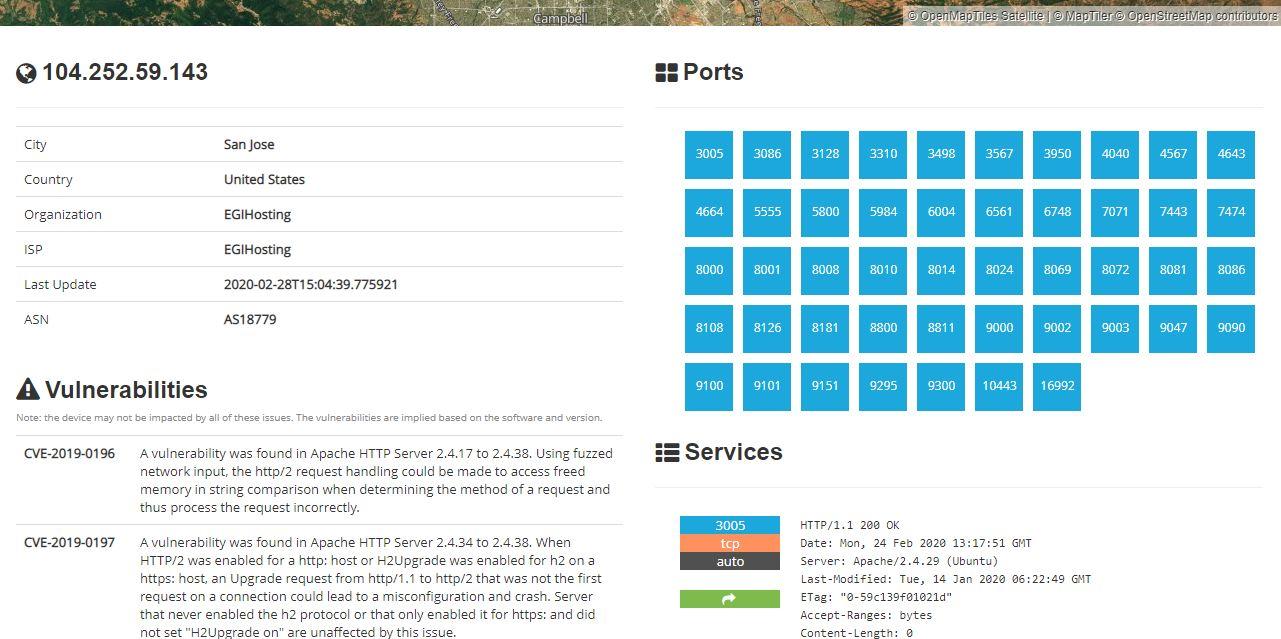

Haciendo clic en cada resultado, podremos saber respecto a la ciudad en donde se encuentra la organización, su nombre, la fecha de la última actualización que se dio en algún servicio. Por otro lado, es posible verificar cuáles son los números de puertos abiertos, los servicios asociados y un listado completo de las vulnerabilidades que tiene. Para esto último, es posible contar con un identificador y a su lado una breve descripción que indica, entre otras cosas, cuál es el nivel de riesgo que tiene.

Uso de filtros de búsqueda

Los filtros de búsqueda nos ayudan muchísimo a tener un control mayor de lo que buscamos y de lo que podremos obtener. Se puede filtrar por país, dirección IP, número de puerto, nombre de host y más. Te mostramos unos casos:

Búsqueda por país. Por ejemplo, España

country:es

Búsqueda por ciudad. Por ejemplo, Madrid

city:madrid

Búsqueda por sistema operativo. Por ejemplo, Windows

os:windows

Búsqueda por número de puerto. Por ejemplo, 25

port:25

Usar Shodan con línea de comando (CLI)

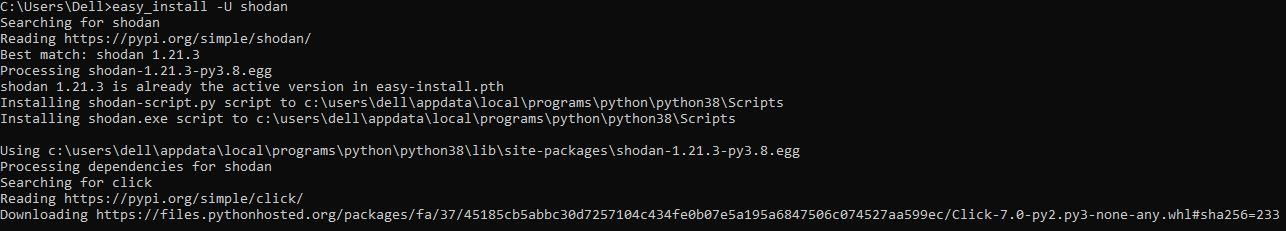

Para que puedas utilizar este buscador con la línea de comando, debes instalar la última versión de Python en tu ordenador. Puedes acceder aquí para descargarla e instalarla en unos minutos, dependiendo del sistema operativo que tengas: Windows, MacOS, Linux o cualquier otro sistema operativo que tengas.

Luego, realiza los siguientes pasos:

- Entra a Símbolo de Sistema (cmd)

- Escriba la palabra «python» para corroborar la correcta instalación. Presta atención si aparece algún mensaje de error.

- Luego, escribe el siguiente comando para instalar lo último del paquete de Shodan para la línea de comandos:

easy_install -U shodan

- Luego, debes escribir el comando que corresponde a la inicialización de la plataforma con tu API Key que lo puedes obtener así, como está resaltado más abajo:

Es un código alfanumérico que lo debes insertar en el siguiente comando (en donde dice API_KEY):

shodan init API_KEY

Luego, debe aparecer un mensaje de confirmación de color verde:

¡Listo! Ya puedes empezar a utilizar Shodan desde la línea de comandos y sin las restricciones de búsqueda. Puedes acceder aquí para contar con una guía más detallada de parte de la propia web de la plataforma. Este también tiene extensiones que podemos usar en los navegadores Google Chrome y Mozilla Firefox. De forma que al acceder a una web, la extensión nos mostrará toda la información sobre el sitio.

¿Cómo es la seguridad informática en España?

Este motor de búsqueda analiza más de 500 millones de dispositivos y servicios cada mes, para posteriormente añadirlo a la gran base de datos toda esta información. Uno de los usos más habituales, tal y como hemos explicado anteriormente, es que podemos buscar y localizar cualquier dispositivo o servicio mediante reglas y filtros, además, también podríamos buscar hasta versiones específicas de algún servicio y comprobar si se ha descubierto alguna vulnerabilidad con el objetivo de explotarla.

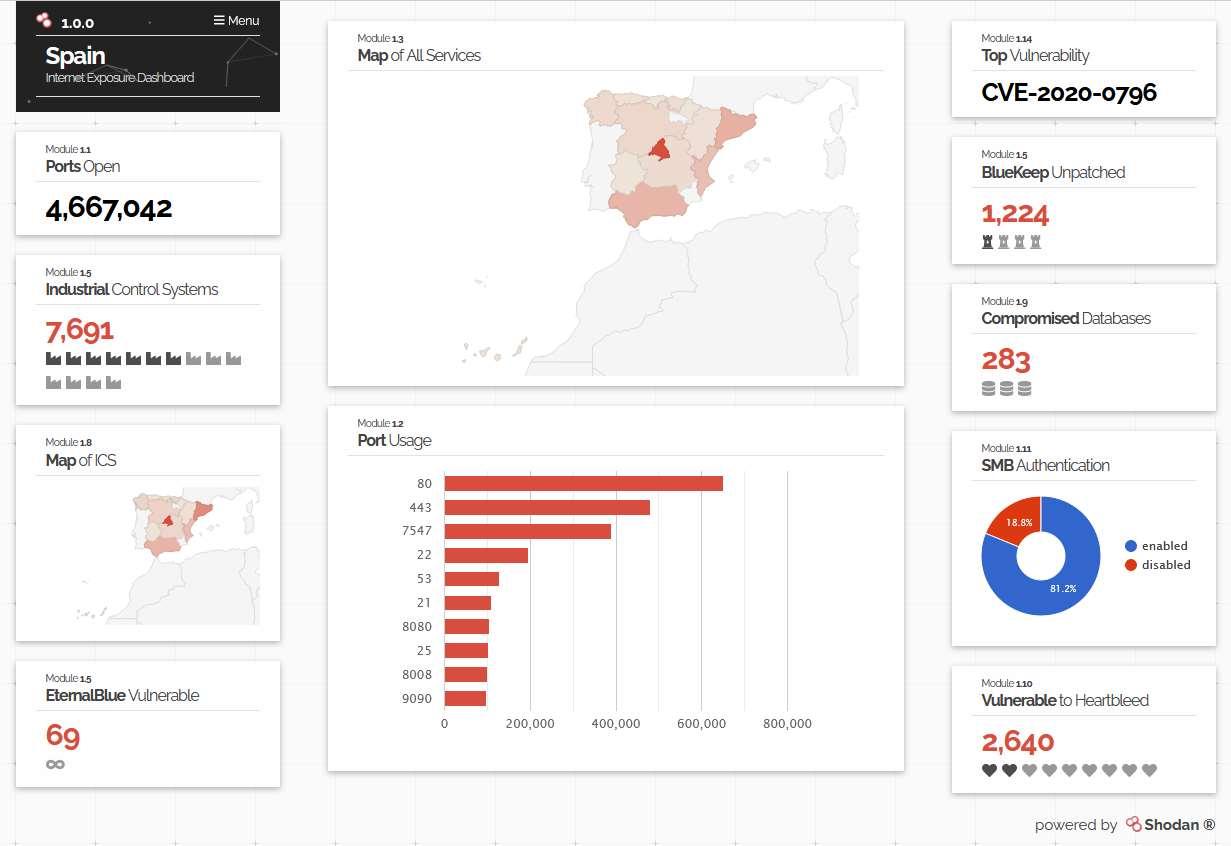

Otro de los aspectos más interesantes de esta herramienta, es que podemos filtrar por países los diferentes dispositivos. De hecho, tenemos un apartado llamado «Internet Exposure Observatory» donde podemos ver un resumen general de los dispositivos expuestos y ordenados por países. Lo único que debemos hacer es acceder al siguiente enlace, y automáticamente nos cargará toda la información necesaria para ver una visión global de todo:

Tal y como se puede ver, actualmente hay casi 5 millones de puertos abiertos conectados a Internet en España, es posible que tengamos por cada dirección IP varios puertos abiertos. También podemos ver cuáles son los principales riesgos que corremos los españoles, como la vulnerabilidad EternalBlue que hay un total de 69 dispositivos vulnerables (que se hayan encontrado), también tenemso un total de 2600 dispositivos vulnerables a Heartbleed, un fallo de seguridad que salió hace bastantes años. Por supuesto, tenemos una visión global de los puertos abiertos más habituales en los hosts encontrados. Otros fallos de seguridad que ha encontrado es BlueKeep y bases de datos comprometidas.

Por último, también tenemos muchos servidores Samba expuestos a Internet, algo que no deberís hacer nunca. Aunque más del 80% tengan la autenticación habilitada, no es seguro hacer esto, y mucho menos dejarlo sin autenticación como ocurre con el 20% de los dispositivos que se han encontrado, lo que supone un riesgo muy elevado de ser hackeados.

De manera periódica esta información se va actualizando, por lo que sería bueno mirar una vez al mes el escenario global de tu país, para ver qué es lo que más te está afectando.

Shodan para empresas

Shodan es un motor de búsqueda que puede ser muy útil a nivel empresarial, sobre todo en cuanto a seguridad y gestión de la propia red. Por esto mismo, no viene mal conocer cuáles son algunos de los beneficios que vamos a obtener con Shodan si se usa esta herramienta a nivel empresarial:

- Identificación de dispositivos no autorizados: Shodan puede encargarse de realizar unos análisis de la red, y mostrar una lista completa de los dispositivos que se encuentran conectados a la misma. Esto nos ayuda a identificar posibles accesos no autorizados, los cuales pueden suponer una gran amenaza para las empresas, y la seguridad de todos sus datos en red.

- Identificación de vulnerabilidades: Shodan permite identificar posibles vulnerabilidades en los dispositivos que se encuentran conectados a la red. Por ejemplo, sistemas operativos que no están actualizados, o incluso puertos abiertos que pueden suponer un gran riesgo para la red de la empresa. Esto nos ayuda a implementar medidas de seguridad para estar más protegidos nosotros, y los dispositivos que se encuentran conectados.

- Monitorización de seguridad: La monitorization de red es algo que es muy importante dentro de una empresa. Esto afecta directamente a la seguridad, ya que puede encontrar amenazas en tiempo real. Esta plataforma proporciona alertas de seguridad, las cuales saltan cuando se detecta alguna posible amenaza en todos y cada uno de los dispositivos de red.

- Gestión de la red: Shodan puede ser utilizado para realizar una monitorización de los dispositivos que se encuentran en red, y así poder determinar si estos se encuentran en línea o fuera de línea. Esto ayuda a identificar problemas en cuanto a la conectividad, y poder ponerles solución antes de que causen problemas mayores.

- Analizar la competencia: Shodan es una herramienta muy útil a la hora de recopilar información sobre sistemas o nuevas tecnologías que son utilizadas por la competencia. Esto puede ser utilizado para mejorar los propios servicios y productos de nuestra empresa.

- Identificar nuevas oportunidades: Casi como en el punto anterior, podemos utilizar Shodan para identificar nuevas oportunidades de negocio en cuanto a tecnologías nuevas, o nichos de mercado que pueden ser explotados.

¿Es Shodan peligroso?

Tras ver toda esta información sobre este buscador, pueden surgir preguntas acerca de si este es peligro o no. Y lo cierto es que sí, puede llegar a ser muy peligroso si se utiliza con malas intenciones. Tal y como hemos visto, este buscador sí que se usa con fines no legítimos por parte de los ciberdelincuentes. Aunque también se usa para otro fines como realizar auditorías.

Lo que no cabe duda es que estamos ante un buscador que puede indexar gran cantidad de dispositivos, como pueden ser:

- Muchos modelos de webcams.

- Señalización para vías.

- Algunos modelos de routers.

- Herramientas Firewall.

- Circuitos cerrados de televisión.

- Sistemas de control a nivel industrial, incluso para centrales nucleares o eléctricas.

- Electrodomésticos.

En muchas ocasiones, los dispositivos se encuentran conectados a internet sin que pensemos en ello como tal, lo que puede conllevar riesgos para la seguridad. Por lo cual es necesario contar con buena protección en nuestros equipos y router. Puesto que lo que más se hackea desde Shodan, son webcams, y permiten sacar fotos o vídeos en los entornos de los usuarios, lo que puede conllevar, información personal y privada.

Este es muy utilizado por analistas de seguridad por ejemplo, donde uno de ellos consiguió en el año 2012 encontrar un sistema de control de calentadores de agua a presión. También consiguió captar una planta hidroeléctrica situada en Francia, un lavadero de coches el cual era capaz de encender y apagar a voluntad y una gran cantidad de herramientas y servicios. Y esto es posible porque este buscador nos muestra los resultados directamente desde la Deep web, llegando a mostrar contenido que no está indexado en los buscadores que utilizamos habitualmente.

Toda esta información, puede parecer un poco apartada de la ley, pero nada más lejos de la realidad. Shodan simplemente se encarga de hacer una recopilación de los dispositivos que se encuentran compartidos públicamente en internet. Por lo cual no es ilegal, pero sí puede llegar a ser ilegal el uso que se le puede dar a este buscador.

Tal y como habéis visto, esta valiosa herramienta puede ser de gran ayuda a la hora de realizar tareas de auditoría y monitorización de las redes de la organización para la cual trabajemos. O bien, a la hora de realizar pruebas en general respecto a las vulnerabilidades que se encuentran los servicios utilizados en nuestra organización.